Gandcrab勒索病毒变种 对抗查杀升级

2018-10-30

威胁等级:★★★★

GandCrab勒索病毒一般使用对称算法加密,并使用对称算法加密密钥,最近的几个版本为了提高加密速度,对文件加密的算法开始使用Salsa20算法,秘钥被非对称加密算法加密,若没有病毒作者的私钥,正常方式通常无法解密,造成了极大地危害。

背景介绍

GandCrab勒索病毒是感染量较大,知名度较高的勒索病毒,此病毒自出现以来,持续更新对抗查杀。此病毒一般使用对称算法加密文件,使用对称算法加密秘钥,最近的几个版本为了提高加密速度,对文件加密的算法开始使用Salsa20算法,秘钥被非对称加密算法加密,若没有病毒作者的私钥,正常方式通常无法解密,造成了极大地危害。此外被加密文件的后缀名开始使用随机后缀,此次捕获的版本为V5.0.2 。

病毒攻击视频:

查杀病毒视频:

拦截病毒视频:

技术分析

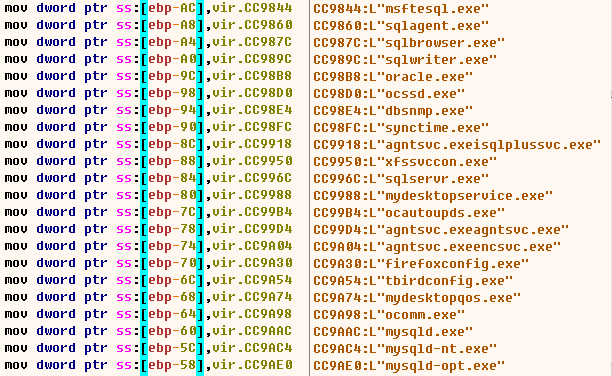

病毒运行后首先判断指定程序是否运行,这些程序一般是数据库程序,发现运行后则结束进程,防止加密文件时文件被占用 无法加密成功。

硬编码的进程列表

图:进程列表

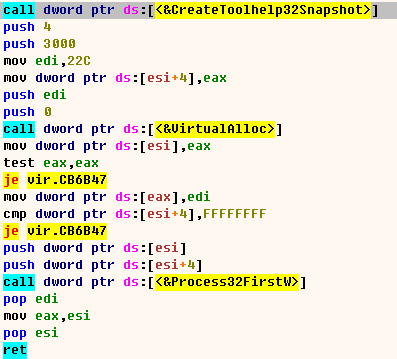

遍历系统中当前运行的进程

图:遍历进程

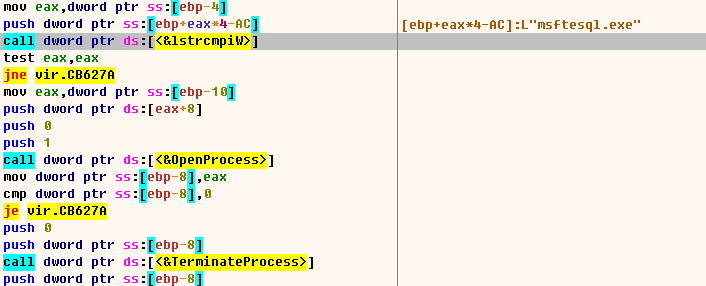

和硬编码的进程对比,发现存在指定进程,则结束进程,防止文件被占用 无法加密文件

图:和硬编码的进程对比

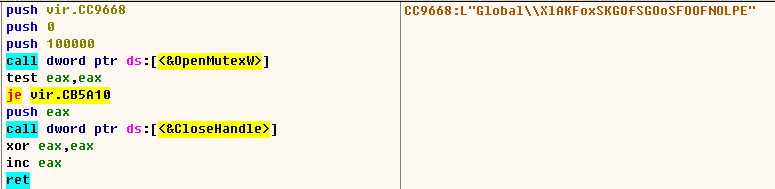

创建互斥体,防止运行多次互相干扰

图:创建互斥体

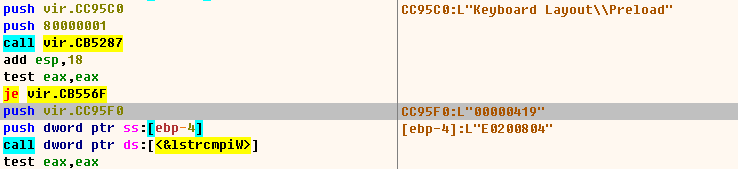

判断语言代码是否为 0x419 也就是俄语的编码,如果是则设置标志位 不会加密文件。攻击者应该是为了逃避当地法律的制裁,只攻击其它国家的受害者。

图:判断语言

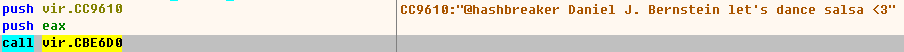

初始化Salsa20算法,后面加密文件要使用此算法

图:初始化加密算法

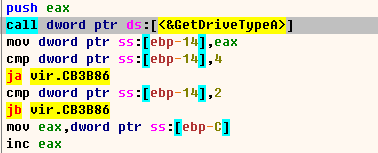

枚举本地磁盘

图:枚举本地磁盘

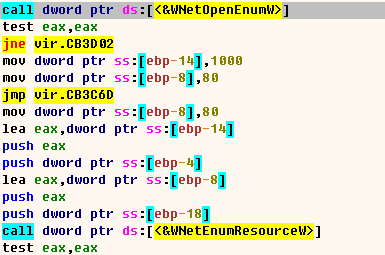

枚举局域网共享磁盘

图:枚举局域网共享磁盘

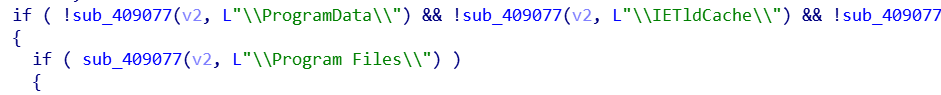

排除特殊文件夹中的文件,防止加密后系统无法运行

图:不加密的文件夹

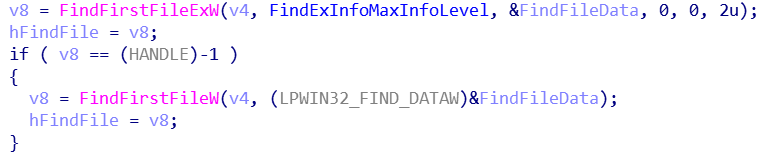

遍历文件

图:遍历指定路径中的所有文件

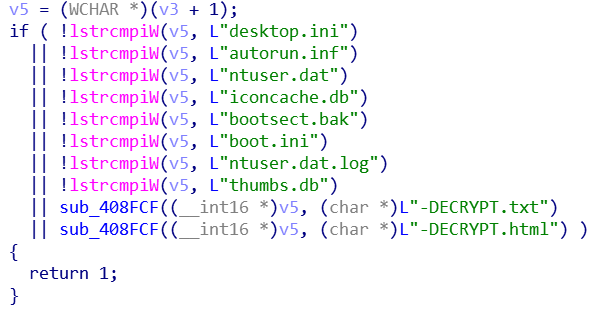

排除特殊文件,防止系统无法正常运行

图:排除特殊文件

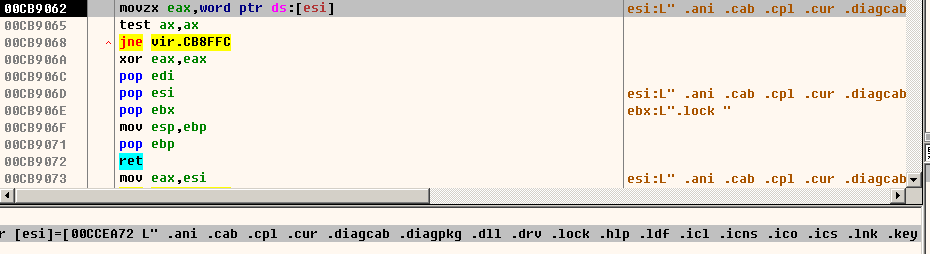

排除指定后缀 防止系统无法运行,防止重复加密

图:排除后缀

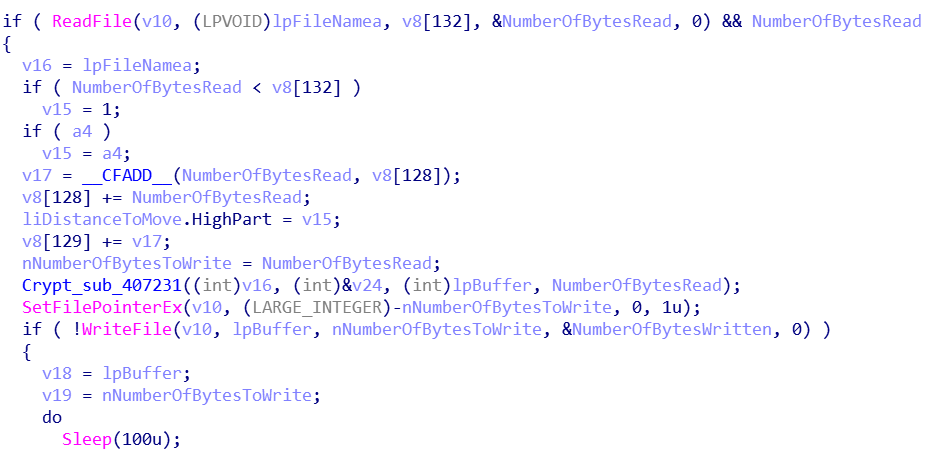

加密指定文件

图:加密文件

不加密的后缀类型,一般是程序文件 和 旧版本病毒 加密后的文件

.ani .cab .cpl .cur .diagcab .diagpkg .dll .drv .lock .hlp .ldf .icl .icns .ico .ics .lnk .key .idx .mod .mpa .msc .msp .msstyles .msu .nomedia .ocx .prf .rom .rtp .scr .shs .spl .sys .theme .themepack .exe .bat .cmd .gandcrab .KRAB .CRAB .zerophage_i_like_your_pictures

不加密的后缀类型

加密文件后将文件重命名,追加上勒索后缀,此版本和之前的版本相比 加密后缀不在固定,而是随机化。

图:重命名文件

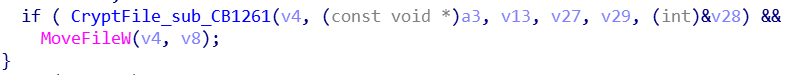

通过勒索信可以看到此版本为GandCrab V5.0.2

图:勒索信

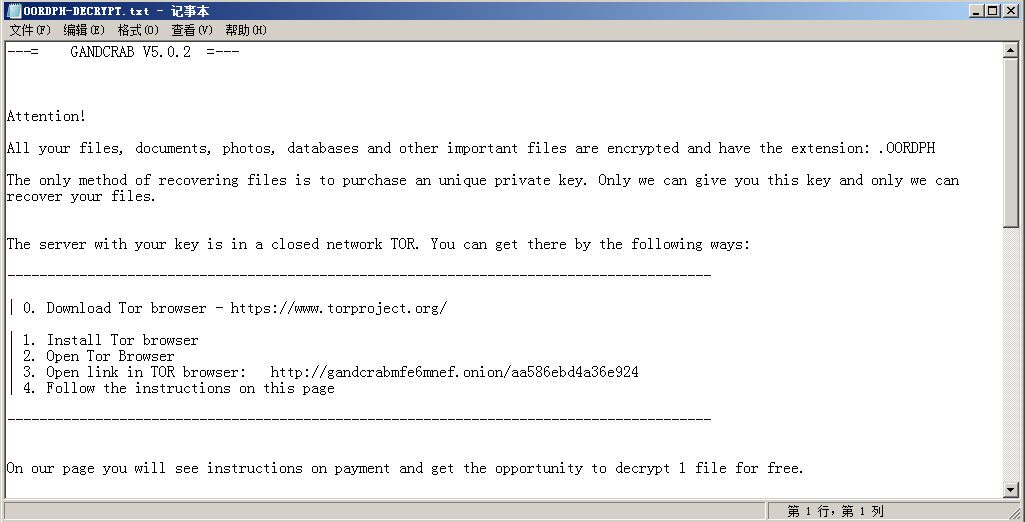

加密后设置桌面背景,显示勒索提示

图:加密后的桌面背景

防范措施

- 不打开来源不明的文件,不下载打开可疑的邮件附件

- 系统不要使用弱口令帐号密码

- 及时安装系统补丁

- 安装杀毒软件保持监控开启

- 安装防勒索软件

- 及时备份重要数据