新型病毒仿冒Python数字签名 诱骗用户下后门

2022-06-13

近日,瑞星安全研究院捕获到一批假冒Python数字签名的恶意软件,攻击者将这些恶意软件进行伪装,通过网址、邮件链接等方式,诱导用户下载并运行Farfli后门程序,最终达到远程控制用户电脑、窃取隐私信息的目的。

近日,瑞星安全研究院捕获到一批假冒Python数字签名的恶意软件,攻击者将这些恶意软件进行伪装,通过网址、邮件链接等方式,诱导用户下载并运行Farfli后门程序,最终达到远程控制用户电脑、窃取隐私信息的目的。

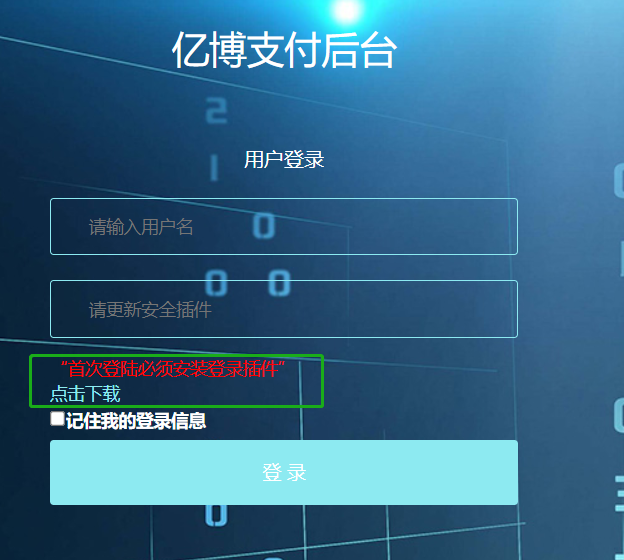

瑞星安全专家对该恶意软件进行了详细分析,发现假冒Python数字签名的恶意软件出现在一个赌博支付网址中,该页面上显示“首次登陆必须安装登陆插件”,而当用户点击便会下载该恶意软件。

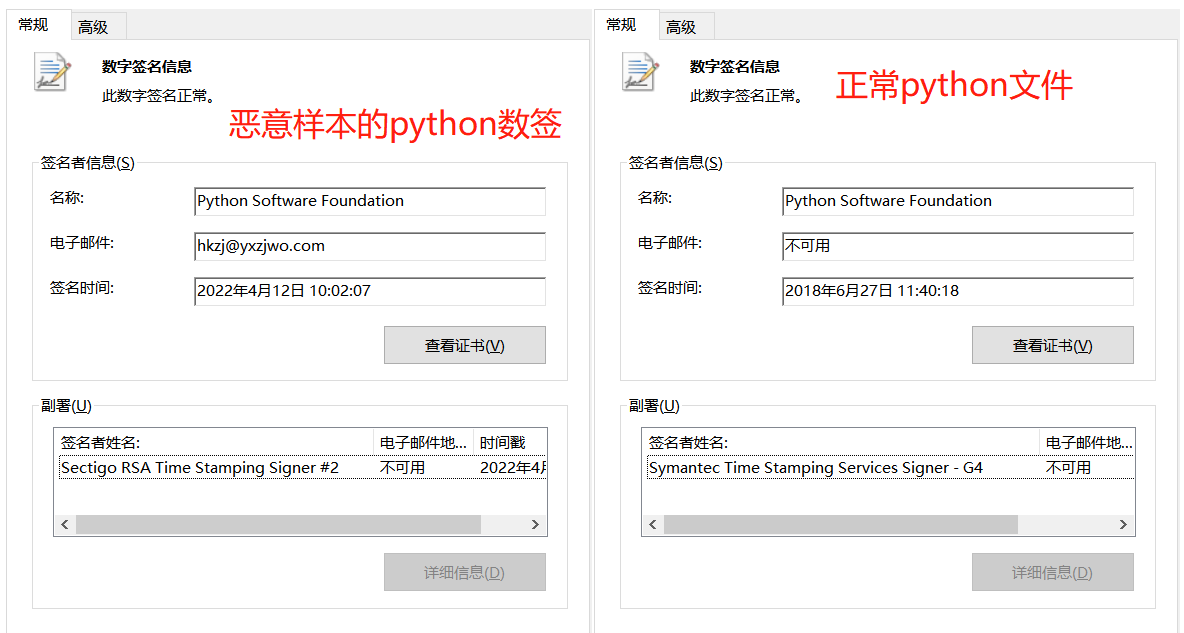

瑞星安全专家介绍,这个假冒Python数字签名的恶意软件具有极强的伪装性,有效数字签名和正常的Python文件数字签名极为相似,签署者名称均为Python Software Foundation,仅电子邮件信息不一致,为一个与Python毫无关联的地址。

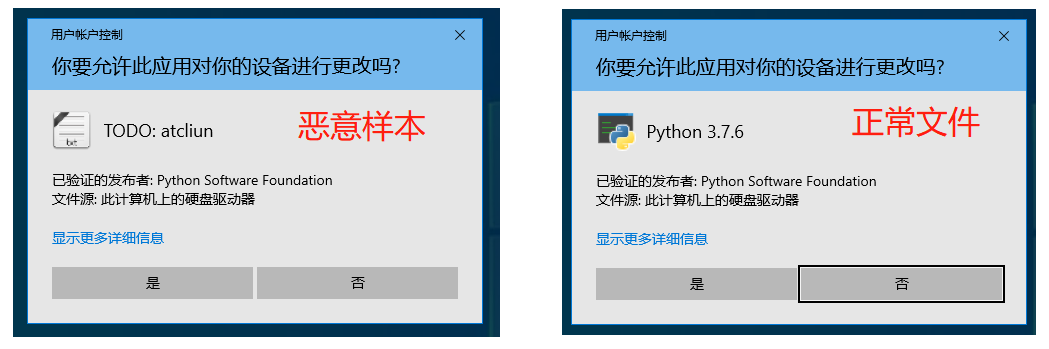

不仅如此,当用户点击运行该恶意软件后,其UAC弹窗也与正常Python文件的UAC弹窗没有太大差别,都是默认只出现签署者名称Python Software Foundation。因而导致用户极难通过数字签名去判断这个文件是否正常。

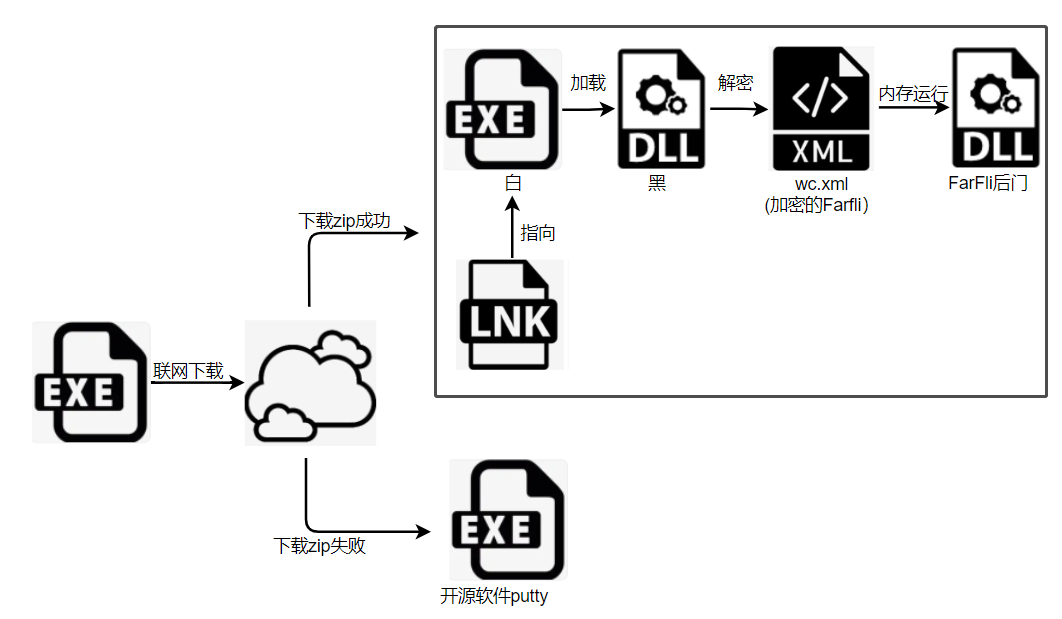

瑞星安全专家表示,前期的这些迷惑操作只是铺垫,攻击者最终的目的是,让用户通过这个伪装的恶意程序在有道云笔记下载带有远控木马的压缩包,而压缩包内含有正常的exe文件、dll恶意文件,以及加密的Farfli后门程序。因此,只要用户点击执行exe,便会加载dll,该dll会解密这个Farfli后门程序使其在内存中隐秘运行,而用户电脑将面临文件被窃、远程控制、键盘记录、摄像头被查看等风险。

由于此次假冒Python数字签名的恶意软件伪装性极强,用户难以辨别,因此瑞星安全专家提醒广大用户应注意以下几点:

1. 不打开可疑文件

不打开未知来源的可疑的文件和邮件,防止社会工程学和钓鱼攻击。

2. 部署网络安全态势感知、预警系统等网关安全产品

网关安全产品可利用威胁情报追溯威胁行为轨迹,帮助用户进行威胁行为分析、定位威胁源和目的,追溯攻击的手段和路径,从源头解决网络威胁,最大范围内发现被攻击的节点,帮助企业更快响应和处理。

3. 安装有效的杀毒软件,拦截查杀恶意文档和木马病毒

杀毒软件可拦截恶意文档和木马病毒,如果用户不小心下载了恶意文件,杀毒软件可拦截查杀,阻止病毒运行,保护用户的终端安全。目前,瑞星ESM防病毒终端安全防护系统可拦截并查杀这类恶意软件,广大用户可安装使用,避免风险的发生。

4. 及时安装系统补丁和重要软件的补丁

许多恶意软件经常使用已知的系统漏洞、软件漏洞来进行传播,及时安装补丁将有效减小漏洞攻击带来的影响。

5. 使用高强度的密码,而不是“123456”等弱密码,尤其是开放在外网的设备

弱密码和漏洞一样也是攻击者和恶意软件经常使用的传播和入侵方式,使用高强度的密码将封堵此种攻击方式。