瑞星发布《2022年中国网络安全报告》政府、军工领域成为APT攻击主要目标

2023-02-06

近日,瑞星公司发布《2022年中国网络安全报告》,该报告综合瑞星“云安全”系统、瑞星安全研究院、瑞星威胁情报平台等部门的数据与资料,针对恶意软件、恶意网址、移动安全、企业安全、勒索软件等领域作出详尽分析,并对未来网络安全趋势提出建设性观点。

近日,瑞星公司发布《2022年中国网络安全报告》,该报告综合瑞星“云安全”系统、瑞星安全研究院、瑞星威胁情报平台等部门的数据与资料,针对恶意软件、恶意网址、移动安全、企业安全、勒索软件等领域作出详尽分析,并对未来网络安全趋势提出建设性观点。

2022年病毒总体数量呈下降趋势

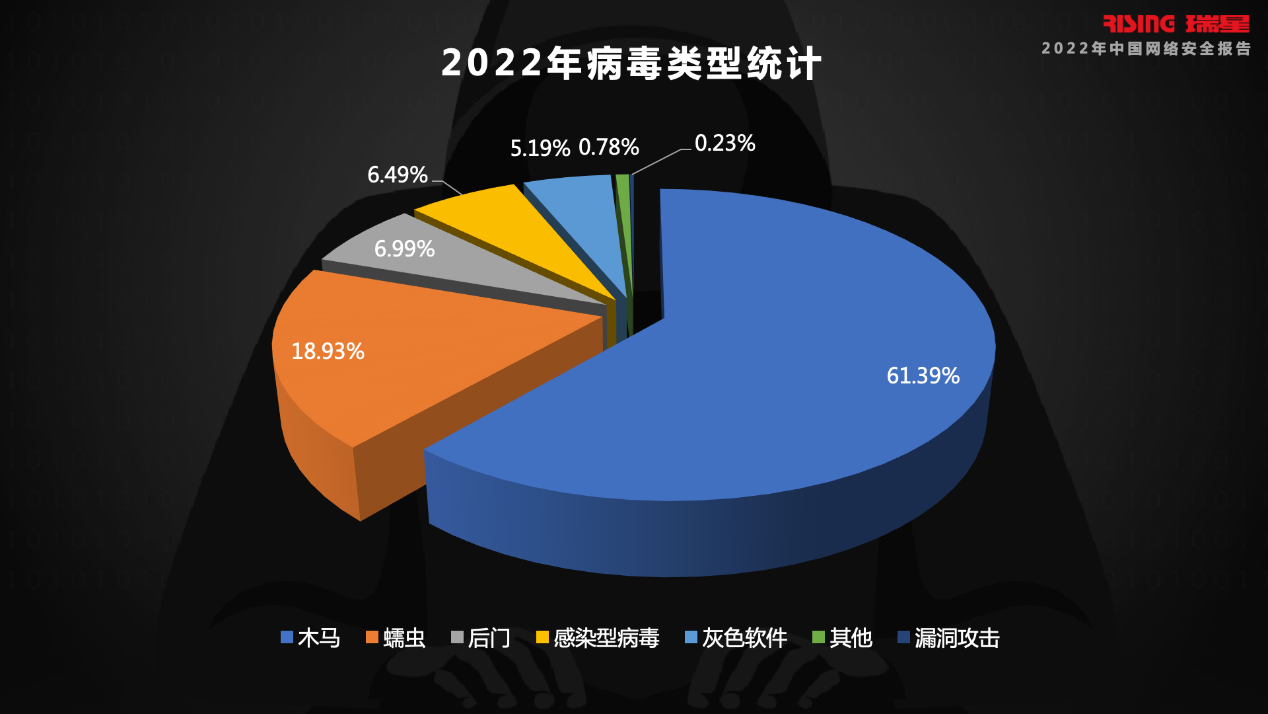

报告指出,2022年瑞星“云安全”系统共截获病毒样本总量7,355万个,比2021年同期下降了62.19%,病毒感染次数1.24亿次。新增木马病毒4,515万个,为第一大种类病毒,占到总体数量的61.39%。其中,勒索软件样本57.92万个,感染次数为19.49万次;挖矿病毒样本总体数量为261万个,感染次数为79.75万次。另外截获手机病毒样本152.05万个,病毒类型以信息窃取、远程控制、恶意扣费、资费消耗等类型为主。

图:2022年病毒类型统计

2022年政府、军工领域成为APT攻击主要目标

2022年,APT攻击组织依然猖獗,引发的攻击事件层出不穷,如APT-C-23、Lazarus Group、Patchwork等威胁组织频繁发起有针对性的攻击,目标多涉及政府、军工等重要领域,攻击手段依然以钓鱼邮件为主;BlueNoroff组织则采用了能够绕过Windows Mark of the Web(MotW)保护的新型技术;而APT37组织利用了CVE-2022-41128漏洞来发起攻击。这些APT组织最终均以信息窃取和远程控制为目的,窃取受害者的文件列表、键盘记录和存储的Web浏览器登录凭据等各类隐私信息。

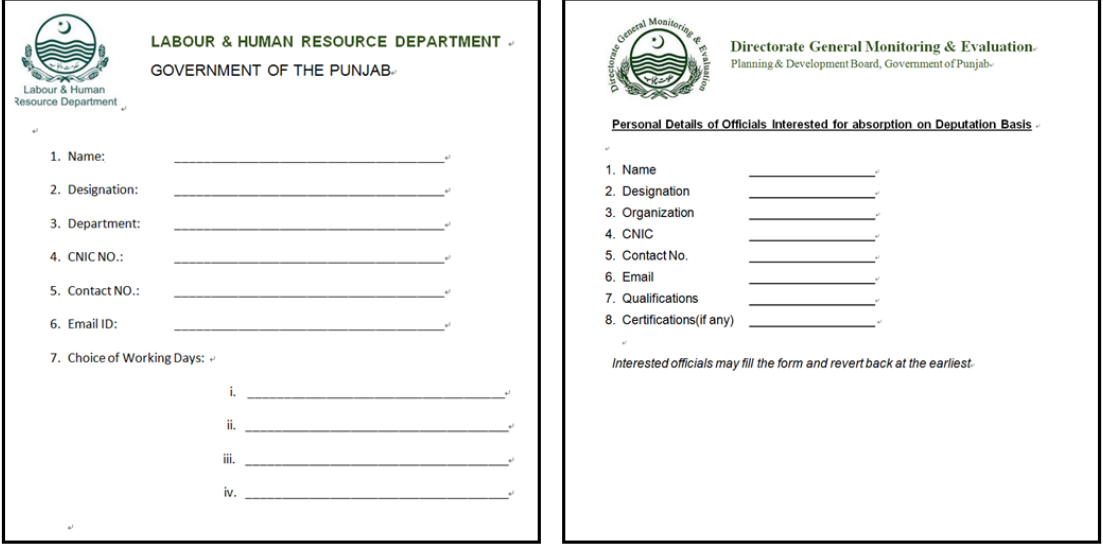

图:Patchwork组织在攻击中使用的诱饵文档

2022年勒索攻击依然活跃且危害严重

据瑞星“云安全”系统显示,2022年勒索软件感染次数比2021年下降了68.77%,在这种情况下,仍有很多政府机构和企业成为勒索组织的攻击目标。著名的勒索软件BlackCat和LockBit甚至在暗网罗列了受害者名单以昭告天下,这些受害机构一旦遭到攻击,轻则造成业务系统瘫痪,蒙受经济损失,重则导致社会性服务的停止,影响城市甚至国家正常运行。在本次报告中,瑞星就根据特性、攻击方式、攻击事件等角度详细介绍了年度十大勒索软件,如Lapsus$、LockBit、RansomHouse、Hive等。

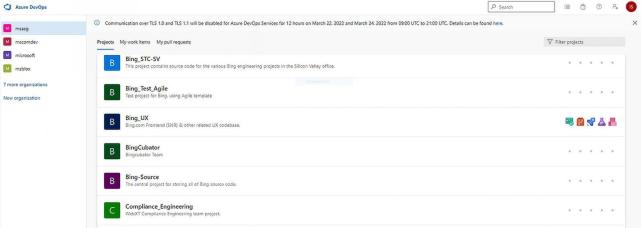

图:Lapsus$组织泄露的微软Azure DevOps帐户屏幕截图

2023年网络安全趋势预测

在《2022年中国网络安全报告》中,瑞星针对APT攻击、勒索软件、钓鱼邮件、新老漏洞等方面,给出了相应的建设性建议,供广大用户参考。同时还提到开源软件生态被“投毒”现象,软件开发者应引起重视,在自身软件中引入开源项目时务必谨慎,要确保开源软件的来源可靠,并保持持续性监测。相关行业也应积极推动开源生态监测系统、软件成分分析(SCA)、软件物料清单(SBOM)等安全手段和安全措施的应用,以帮助企业和开发者更好地规避、更快地解决开源软件带来的软件安全风险。

目前,《2022年中国网络安全报告》已可下载,广大用户可通过 https://www.wenjuan.com/s/FvYNrmw/ 来获取,便于了解更加详细的网络安全数据、攻击事件分析及未来网络安全形势。