瑞星反诈骗安全报告(2016年11月)

2016-12-26

2016年11月,瑞星“云安全”系统共拦截诈骗网站攻击318万余次,攻击机器总量35万台,平均每台机器被攻击9次。

一、2016年11月中国诈骗网站概述

2016年11月,瑞星“云安全”系统共拦截诈骗网站攻击318万余次,攻击机器总量35万台,平均每台机器被攻击9次。

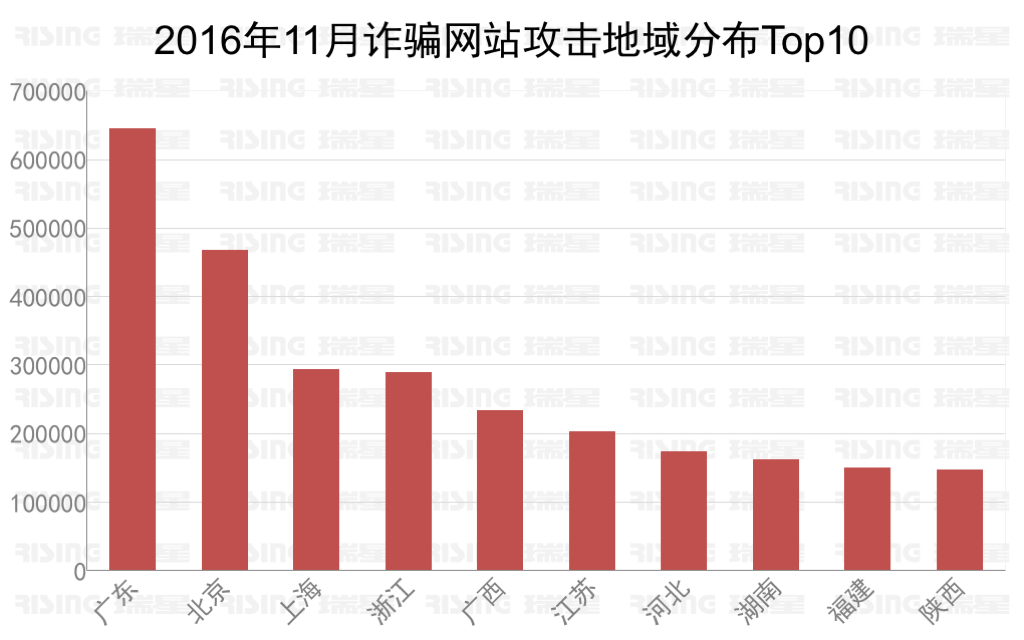

在报告期内,广东省受到诈骗网站攻击65万次,位列第一位,其次是北京市受到诈骗网站攻击47万次,第三名是上海市受到诈骗网站攻击29万次。

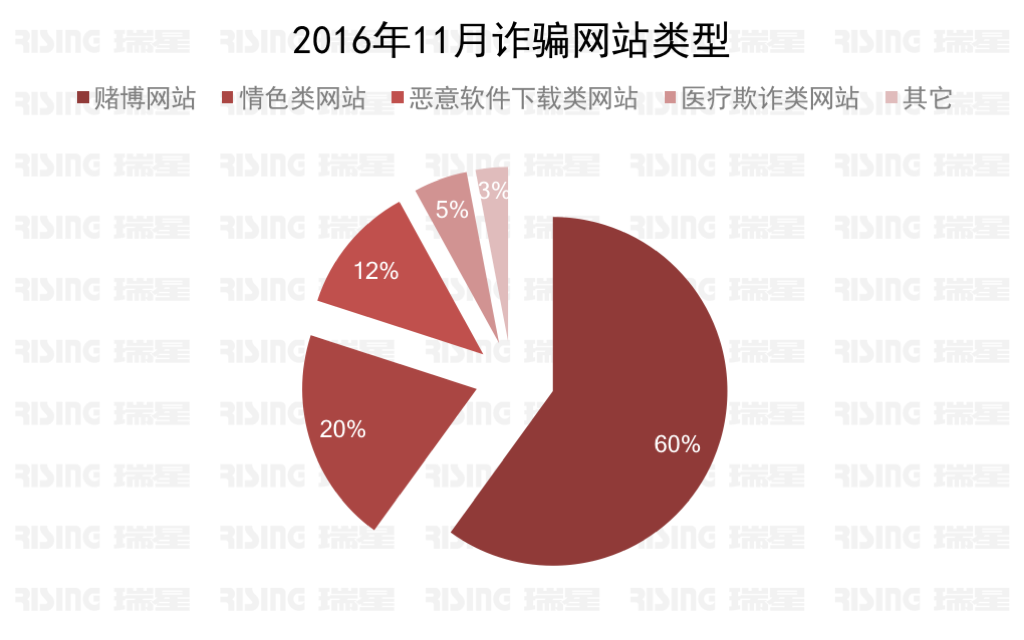

在报告期内,诈骗网站类型中赌博网站占60%,位列第一位,其次是情色类网站占20%,第三名是恶意软件下载类网站占12%。

二、2016年11月诈骗网站攻击类型Top8周期表

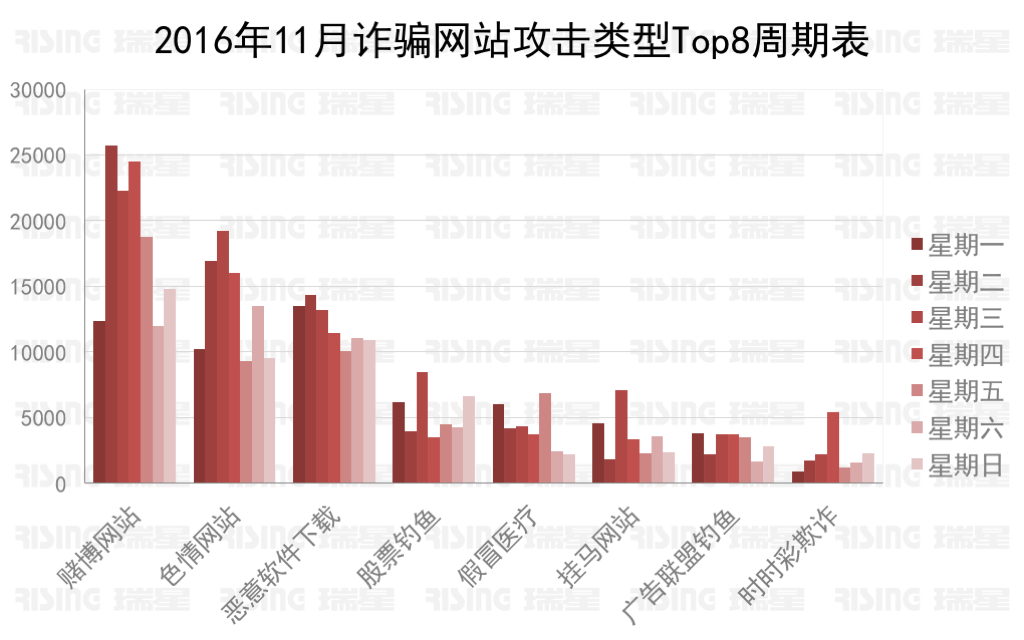

在报告期内,通过对诈骗网站进行分析,发现赌博、情色、恶意软件下载攻击次数较高,分别为前三名。同时,以七天为周期进行统计,可以看出在周二、周三、周四时间段,也就是工作日期间,网民遭到的诈骗攻击次数较高。

三、2016年11月中国部分省市访问诈骗网站类型概述

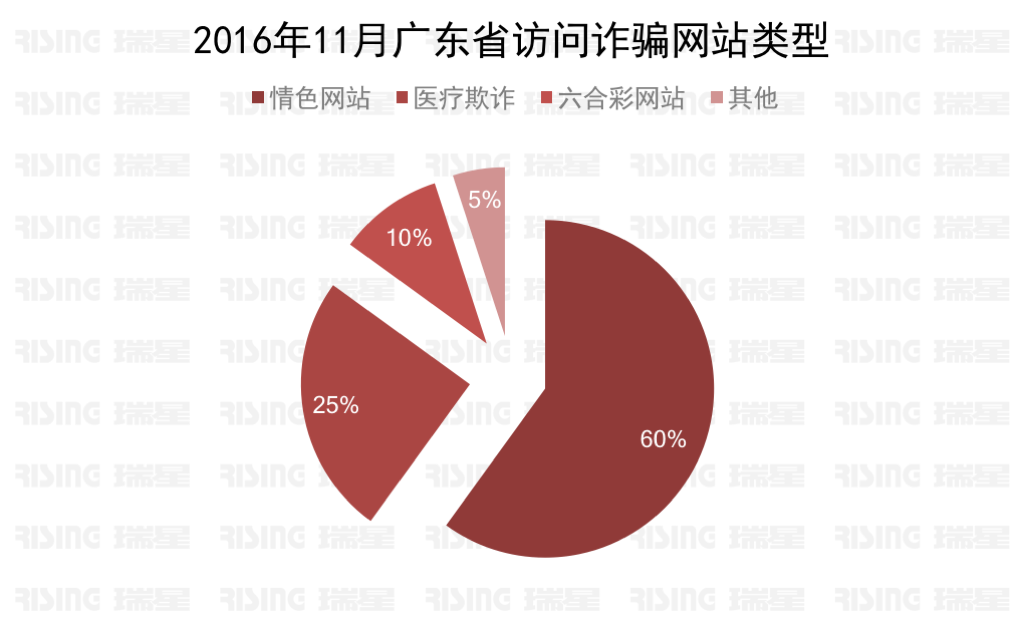

在报告期内,广东省访问诈骗网站类型主要以情色类为主,占诈骗网站总类型的60%。

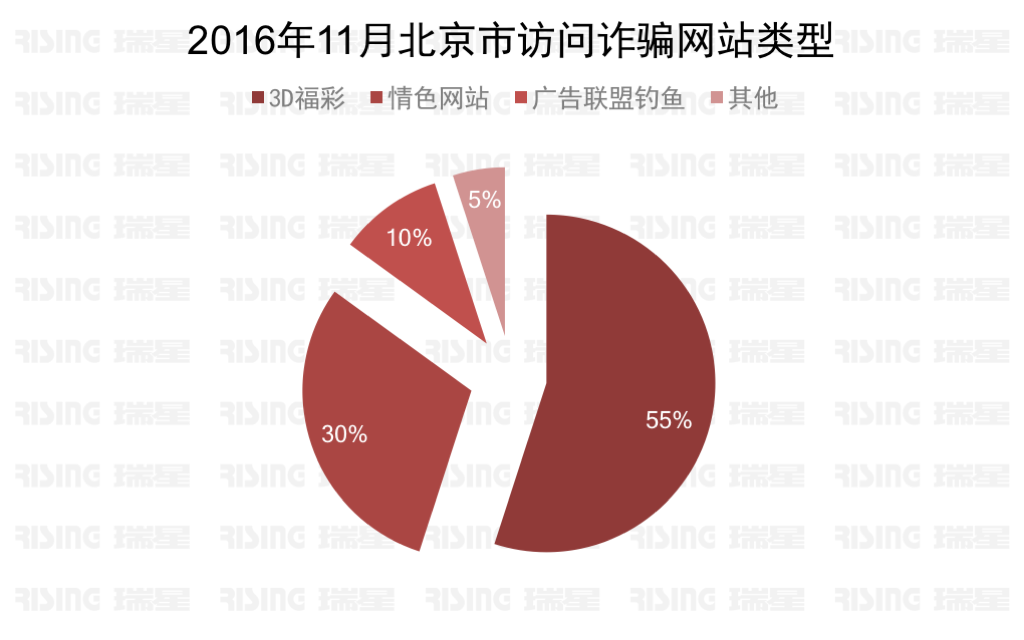

北京市访问诈骗网站类型主要以赌博类为主,占诈骗网站总类型的55%。

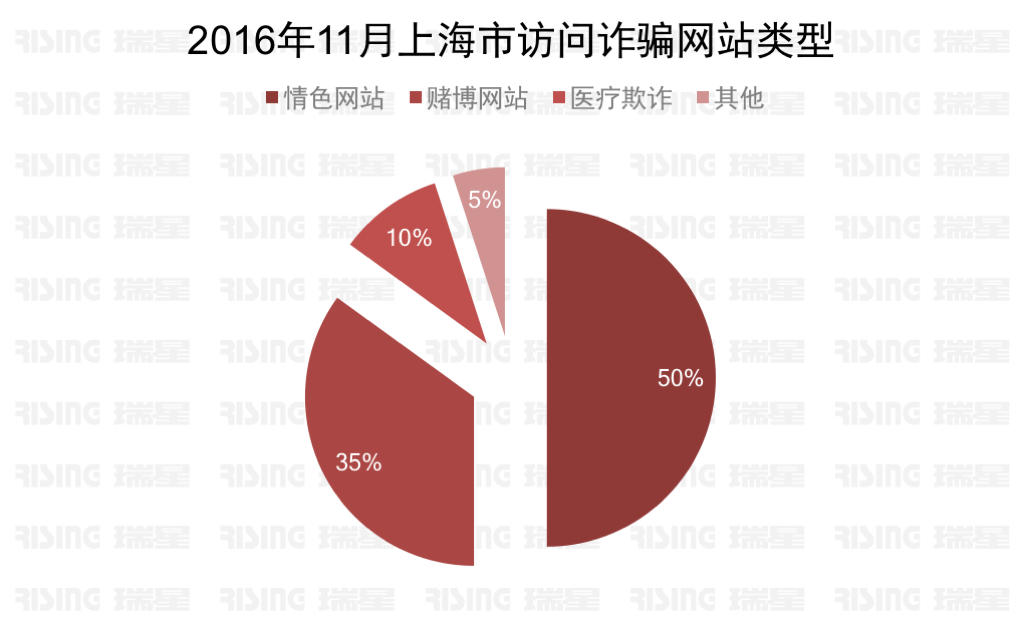

上海市访问诈骗网站类型主要以情色类为主,占诈骗网站总类型的50%。

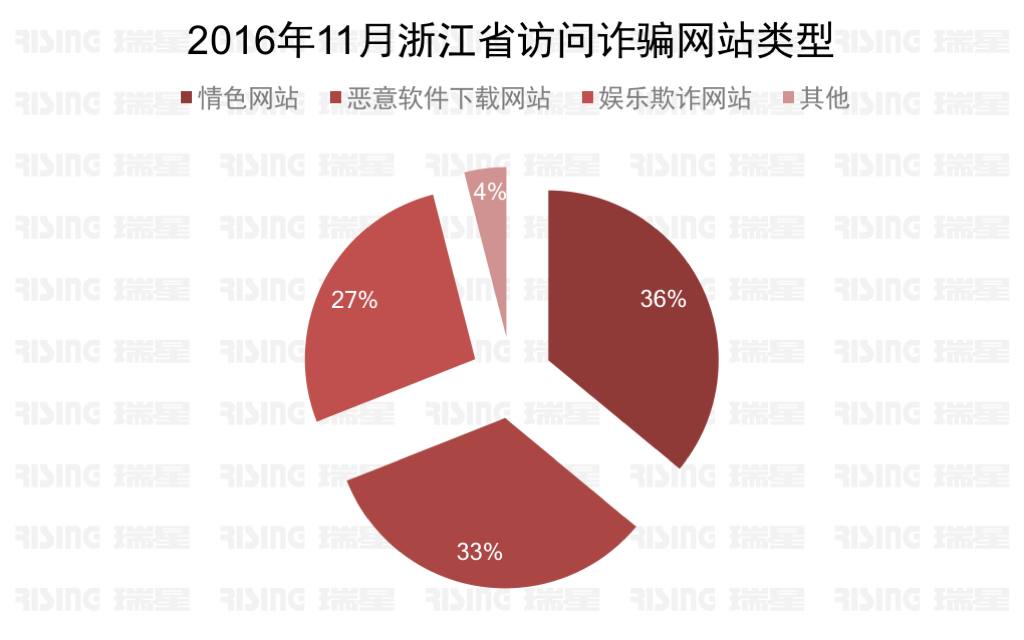

浙江省访问诈骗网站类型主要以情色类与下载站类为主,分别占诈骗网站总类型的36%与33%。

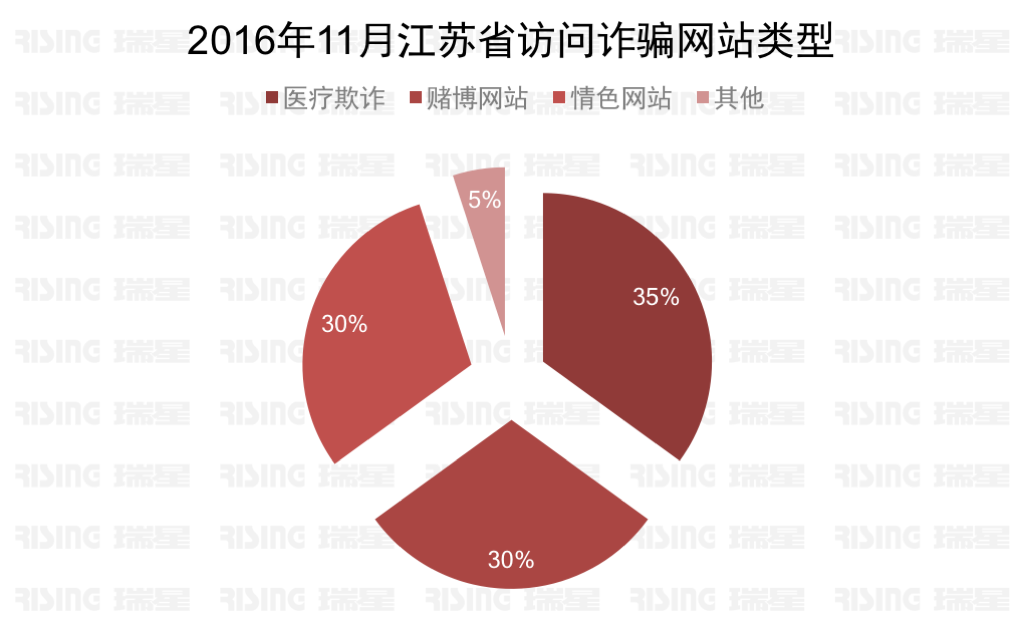

江苏省访问诈骗网站类型主要以医疗诈骗类、赌博类以及情色类为主,分别占诈骗网站总类型的35%、30%以及30%。

四、2016年11月诈骗网站Top3(按攻击次数排名)

1、在报告期内,诈骗网站攻击次数排名第一的为某赌博网站,被攻击约4.58万次,域名为:http://www.ss***.com/。这类型网站会诱导网民进行游戏币充值,在游戏过程中获取非法利益,使网民长期沉迷于赌博。

2、诈骗网站攻击次数排名第二的为某情色网站,被攻击约4.33万次,域名为:http://www.ito***.com/。这类型网站会传播淫秽、色情等信息,对普通网民特别是未成年人造成不良影响。

3、诈骗网站攻击次数排名第三的为某恶意软件下载网站,被攻击约3.11万次,域名为:http://www.u***.com/。这类型网站会在软件中捆绑病毒为用户提供免费下载,用户一旦下载相关软件,就会被恶意攻击或者进行远程操作,导致用户个人隐私信息遭到泄露。

五、2016年11月新型诈骗网站分析

通过对11月诈骗网站进行分析,发现赌博类型诈骗网站出现比较频繁,这类网站利用用户赌博侥幸心理来骗取用户钱财,网站类型图如下:

瑞星专家通过进一步分析发现,进入赌博诈骗网站后,随意点开一个链接就会弹出一个新的页面,提示用户只有注册会员才可以开始赌博。

用户注册成功后,当要参与赌博进行下注购买时,网站便会提示用户余额不足需要进行充值,并提示用户充值方法,也可以联系客服等。

当用户充值成功进行下注购买时,赌博网站的官方人员会根据用户的购买金额和购买次数进行暗箱操作,让用户在赌博前期时中时赔,使用户感觉到真实可信,并让用户产生一定的侥幸心理,然后加大赌注,依次循环,直到输到身无分文。

“先充值再下注”是诈骗网站常用手法,除了暗箱操作骗取用户钱财以外,还有一些网站无论用户是否赢得竞猜,本金和奖金都不再返还,甚至有些诈骗网站还以“充值失败”为借口,诱骗用户多次打款,一旦资金转出发生纠纷,用户很难挽回损失。

六、诈骗网站趋势分析

2016年11月赌博和情色类诈骗网站占比较多,很多病毒就是通过这些诈骗网站进行传播,诱使用户下载恶意APP程序,然后窃取用户隐私信息。有些甚至通过木马病毒盗取用户的银行卡信息,然后进行恶意盗刷、勒索等行为。诈骗攻击主要通过以下途径进行传播:

➢ 通过QQ、微信、微博等聊天工具发送传播诈骗网站链接。

➢ 利用垃圾短信“伪基站”推送恶意网址给用户,诱骗诈骗。

➢ 通过访问恶意网站推送安装恶意APP程序,窃取用户的隐私信息。

➢ 通过第三方下载网站对软件进行捆绑木马病毒,诱使用户下载。

七、2016年11月网络诈骗典型案例

(一)女子购物遇假客服被骗16.5万

一林姓女子在亚马逊官网购买了一根数据线,但付款后不久便接到了一个自称是亚马逊客服的电话,声称她的订单被退货了。为进一步取得林女士信任,所谓的客服人员利用亚马逊个人主页编辑功能发布退款通告并在其中嵌入诈骗网站。林女士登录账号后看见网站上显示的“退款通告”,随后“客服”便向她提出退款要求。

林女士按照客服指示输入银行卡以及验证码后,退款并没有成功,接着“客服”告诉她可以通过某支付平台进行退款,网页上的公告随之变成了如何通过支付平台进行退款。林女士再次听从了“客服”建议,利用支付平台的网络贷款功能进行退款,并输入了密码。

事实上,不法分子已经盯上了林女士所用支付平台的网络借贷产品,林女士表示,这款借贷产品对部分信用较高的用户自动开通了借贷功能,而自己并不知情,且信用额度显示有16.5万元,她甚至以为是该客服人员按照退货流程开通了额度。随后,林女士将16.5万元划到不法分子银行卡上而对方并未归还,她才意识到自己遭到诈骗。

瑞星专家指出,此次事件属于“交易退款类”诈骗,不法分子通过仿冒真实网站的URL地址以及页面内容,或者服务器程序上的漏洞在站点的某些网页中插入危险的HTML代码等恶意行为,从而盗取他人敏感信息。

(二)卖家反被买家骗 女子7万被骗光

广州市民张女士以5000元的价格在“闲鱼”上出售一张健身卡,一位买家通过平台向张女士购买,并且请求她把售价改为19600元,原因是“需要较高的金额向公司报销”。该买家解释,他会先通过支付宝向张女士转账19600元,扣除20元手续费,张女士再将14580元差价补给他即可。

十分钟后,她收到了一封发件人为“支付宝”的邮件,邮件显示“支付宝提示买家已确认收货,因您未开通大额支付,您有笔交易19600元将在2016年11月13日晚上20点到账您的支付宝。”信以为真的张女士在对方的催促下于十几分钟后将差额打到了对方提供的银行卡账户中。

但是交易并没有停止,随后该买家多次以“开通大额支付需一定数额转账凭证”为由让张女士转账。为了获取张颖信任,该买家先后向张颖转账46459元。最终,张颖共向对方转账10次,扣除对方转入的4万余元,她共转出74451元。

瑞星专家指出,此次事件属于“购物补差价”类诈骗,不法分子会以各种理由要求卖家改价格,通常数额巨大,然后以差价的形式要求卖家进行转账。事实上,支付宝官方一般不会给买卖双方发送邮件,买卖信息一般是通过短信通知。此次事件中的“支付宝”邮箱(地址为zhifubaoxianyuee@yeah.net)并不是支付宝的官方邮箱账号。

(三)共享自行车现诈骗“二维码”

北京海淀区的纪先生在使用摩拜单车时,发现除了钉在车上的“扫码骑走”二维码以外,车上还新贴了其他两个二维码,纪先生以为是摩拜新添了功能,随即扫描了新贴的二维码,手机却弹出了收款页面,需要使用者输入付款金额。

纪先生意识到,这可能是有人借着摩拜单车的“扫码取车”功能设置的骗局,“因为摩拜单车有充值车费的设置,如果使用者不小心扫到了新贴上的两个二维码,很可能稀里糊涂地就被骗钱了”。

瑞星专家指出,此次事件属于“二维码”类诈骗,不法分子把转账到自己账户的“二维码”贴在需要扫码消费的地方,如:收银台、共享单车等。很多用户没有注意就直接付款了,这样就会导致商家以及用户的经济遭受损失。

八、瑞星反诈骗安全提示

瑞星针对用户如何防止诈骗网站攻击给出合理性建议,具体可以做到以下几点:

1、访问网上银行时,切记仔细检查网站相关域名信息。如真正的中国工商银行网站的域名是http://www.icbc.com.cn,而仿冒中国工商银行的诈骗网站则有http://www.1cbc.com.cn。二者的差别,仅仅是小写字母i和数字1的不同,不法分子正是利用这种障眼法来欺骗用户。

2、针对大型电子商务网站或网银站点需要查看其安全证书。目前大型的电子商务网站或网络银行站点都应用了可信证书类产品,这类的网站网址都是“https”开头的,如果发现网址信息不是“https”开头,需要对该网站谨慎对待。

3、查询网站的ICP网站备案信息,通过ICP备案可以查询网站的基本情况、网站拥有者的情况等,用户可以通过工业与信息化部的网站备案管理网站(http://www.miibeian.gov.cn/)查询该信息进行网站信息并加以确认。

4、对于那些有一定网络技术基础的用户而言,则可以对网页的页面代码信息进行查阅,从网页源代码的层面上对诈骗网站进行分析和判断,即可发现添加的账号密码信息是否被提交至不法分子的地址。

5、个人用户可以选择安装瑞星杀毒软件V17,企业用户可选择使用瑞星反诈骗安全网关来过滤诈骗网址,当用户访问诈骗网站时,瑞星将通过诈骗网址库进行匹配拦截,同时利用智能分析技术,对该页面的网页特征及网页行为进行分析,有效识别诈骗网站,以此保护用户免受诈骗网站的攻击。

同时,对于其他类型网络诈骗,具体可以做到以下几点:

不要贪图小便宜。

使用相对安全的支付工具。

不要在网上购买非正当产品,如毕业证书、考题答案等。

不要轻信以各种名义要求你先付款的信息。

不要轻易把自己的银行卡借给他人,或是将自己的银行卡号告诉他人。

6、提高自我保护意识,注意妥善保管自己的个人信息,不向他人透露本人证件号码、账号、密码等,尽量避免在网吧等公共场所使用网上电子商务服务。

7、关注瑞星官方微信,微信号:“瑞星(Weixin-Rising )”,掌握更多反诈骗安全防范技巧。

[责任编辑:瑞瑞]